Эксперты ENISA предупреждают об уязвимостях в системах управления пакетами

Разработчики устанавливают внешние библиотеки одной командой, и этот шаг может добавить в проектную среду больше кода, чем ожидалось. Разрешение зависимостей внутри менеджеров пакетов расширяет цепочки поставок программного обеспечения на огромные коллекции внешних компонентов. Техническое руководство ENISA по безопасному использованию менеджеров пакетов, выпущенное в марте 2026 года, исследует, как эта практика разработки увеличивает зону риска в программных экосистемах.

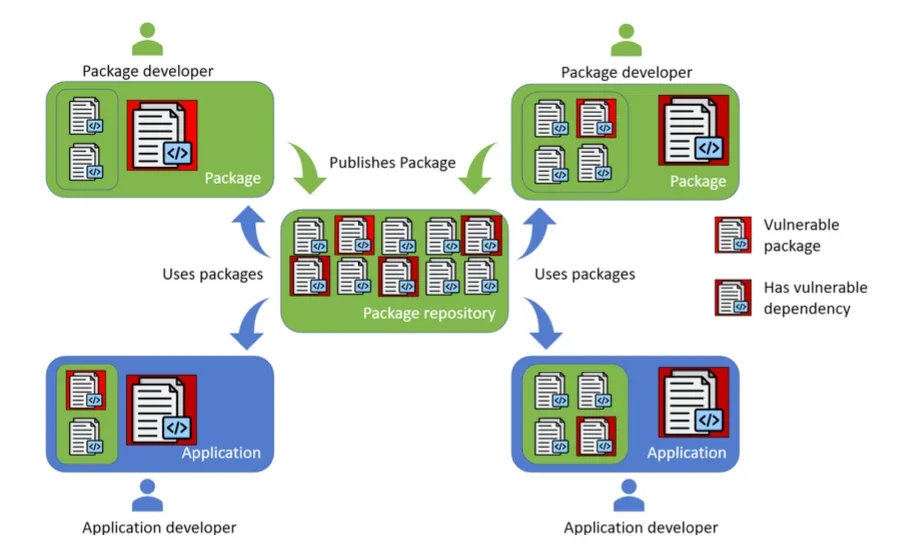

Менеджеры пакетов загружают библиотеки из публичных репозиториев и интегрируют их в приложения. Инструменты, такие как npm, pip и Maven, позволяют командам добавлять функциональность путём установки готовых компонентов. Приложения наследуют слои зависимостей, которые команды разработчиков не писали и не проверяли.

Установка одного пакета может привести к добавлению множества дополнительных компонентов после разрешения прямых и транзитивных зависимостей. Каждый пакет становится частью графа зависимостей проекта и остаётся в среде разработки после установки. Проекты могут содержать модули, которые не используются во время выполнения, но каждый компонент по-прежнему несёт в себе уязвимости, историю поддержки и предположения о доверии.

«Этот документ посвящён тому, как разработчики могут безопасно использовать менеджеры пакетов в рамках своего жизненного цикла разработки программного обеспечения. В частности, в документе описаны распространённые риски, связанные с использованием сторонних пакетов, представлены безопасные практики для выбора, интеграции и мониторинга пакетов, а также описаны подходы к устранению уязвимостей, обнаруженных в зависимостях», — заявили в ENISA.

Широко используемые библиотеки создают крупные экосистемы

Популярные пакеты встречаются в десятках тысяч проектов и формируют обширные экосистемы зависимостей в сфере разработки программного обеспечения. Отношения зависимостей распространяются на приложения, фреймворки и вспомогательные компоненты, которые полагаются на общие пакеты.

Слабые места в широко распространённых компонентах могут распространяться на множество зависимых приложений через эти связи. Уязвимости в распространённых фреймворках или библиотеках могут охватывать значительную часть ландшафта веб-приложений.

Атаки на цепочку поставок и уязвимые пакеты

Риски безопасности в экосистемах пакетов делятся на две категории. Одна категория включает уязвимости в коде, конфигурации или дизайне пакета. Другая категория включает атаки, нацеленные на процесс распространения программного обеспечения.

Уязвимые пакеты могут оставаться доступными долгое время после того, как их разработчики прекращают поддержку. Проекты, зависящие от устаревших или заброшенных компонентов, могут унаследовать уязвимости, которые остаются неисправленными в течение длительных периодов.

Распространение уязвимостей (Источник: ENISA)

Атаки на цепочку поставок создают дополнительные пути для проникновения вредоносного кода в среду разработки. Злоумышленники могут публиковать вредоносные пакеты, компрометировать учётные записи сопровождающих или манипулировать процессами разрешения зависимостей, чтобы внедрить вредоносный код в программные проекты.

Скомпрометированные пакеты могут распространять вредоносный код по зависимым приложениям через автоматизированные процессы установки и обновления. Среда разработки, которая загружает пакеты из публичных репозиториев, может устанавливать скомпрометированные компоненты без прямого анализа их внутреннего кода.

Практики безопасности следуют за жизненным циклом зависимости

Управление рисками зависимостей требует мер безопасности на протяжении всего жизненного цикла пакета. Практики делятся на четыре этапа: выбор пакетов, их интеграция в проекты, мониторинг их статуса безопасности и устранение уязвимостей.

Выбор пакета начинается до его установки. Разработчики изучают происхождение библиотек, активность сопровождающих, историю уязвимостей и репутацию репозитория. Проверка криптографических подписей и использование доверенных реестров поддерживают принятие решений о доверии на этом этапе.

Интеграция вводит средства контроля, сохраняющие целостность во время процессов установки и сборки. Реестры компонентов программного обеспечения фиксируют компоненты, включённые в проект. Файлы блокировки зависимостей и проверка хэшей обеспечивают согласованность между различными средами. Конвейеры непрерывной интеграции включают сканирование на уязвимости, выявляющие известные проблемы во время сборок.

Мониторинг продолжается после того, как зависимости становятся частью среды приложения. Команды отслеживают объявления об уязвимостях, активность сопровождающих и новые выпуски, устраняющие проблемы безопасности. Оповещения о новых записях CVE, устаревших версиях и смене владельца поддерживают осведомлённость о рисках зависимостей.

Устранение начинается, когда уязвимость обнаруживается внутри зависимости. Разработчики оценивают возможность эксплуатации и достижимость уязвимости в рамках своих систем. Исправление включает обновление пакетов, замену уязвимых библиотек или применение патчей.

Будущие аспекты управления зависимостями

Растущие экосистемы зависимостей усиливают потребность в автоматизации процессов безопасности. Автоматизированные инструменты помогают отслеживать зависимости, контролировать уязвимости и управлять процессами их устранения в сложных программных средах.

Рабочие процессы разработки также меняются с появлением инструментов искусственного интеллекта, помогающих в программировании. Большие языковые модели генерируют код и предлагают библиотеки в ходе разработки. Эти системы могут добавлять в проекты новые зависимости и выбирать пакеты, которые разработчики не оценивали.

Проектам, использующим рабочие процессы с поддержкой ИИ, необходим контроль, чтобы новые пакеты, попадающие в код, проходили такую же проверку и анализ безопасности, как и зависимости, выбранные вручную.

Цепочки зависимостей, создаваемые менеджерами пакетов, остаются ключевой особенностью разработки программного обеспечения. Каждая установка расширяет цепочку поставок программного обеспечения, стоящую за приложением. Практики безопасности сопровождают эти зависимости на всём их жизненном цикле: от выбора через мониторинг до устранения проблем.