Раскрыта платформа для голосового фишинга на базе искусственного интеллекта

Платформа для фишинга по телефону, предлагаемая как услуга, которая помогает мошенникам осуществлять так называемые атаки «нажмите 1», злоупотребляет возможностями преобразования текста в речь, предоставляемыми компанией по созданию искусственных голосов ElevenLabs, как утверждают исследователи Mirage Security.

Как работают атаки «нажмите 1»

В схемах «нажмите 1» злоумышленники подделывают номера телефонов доверенных организаций (например, банка), звонят потенциальным жертвам и пытаются запугать их заранее записанными сообщениями, чтобы получить конфиденциальную информацию.

Например, при имитации банка мошенники сначала воспроизводят сообщение, в котором утверждается, что счет пользователя скомпрометирован или банк обнаружил подозрительные операции, и инструктируют потенциальную жертву нажать «1» на клавиатуре телефона, если она хочет решить проблему.

Те, кто нажимает, соединяются с мошенником, выдающим себя за сотрудника учреждения, который затем доводит схему до конца или пока жертва не заподозрит обман.

С платформой P1 (p1bot.io) мошенникам не нужно разговаривать с потенциальными жертвами во время живого звонка — они развивают атаку, воспроизводя сообщения, заранее записанные с помощью естественных голосов, сгенерированных искусственным интеллектом.

«Мы видели в открытом доступе наборы инструментов для OTP-ботов на GitHub, которые связывают ElevenLabs и Twilio, а академические исследователи в контролируемом исследовании продемонстрировали полностью автоматизированную систему телефонного фишинга (ViKing), использующую тот же стек», — говорит генеральный директор Mirage Security Росс Лазеровиц.

«Но p1bot представляет собой нечто иное: коммерческую платформу на основе подписки, где ElevenLabs встроена как функция первого класса, а не добавлена отдельными операторами. Интеграция отточенная, каталог голосов курируется, а рабочий процесс разработан для снижения барьера входа для любого, кто готов заплатить».

Как p1bot упрощает телефонные атаки

Потенциальные мошенники регистрируются для использования p1bot через бота в Telegram, платят 399 долларов в месяц через криптоплатежный шлюз OxaPay и получают доступ к веб-панели управления.

По своей сути p1bot — это программный телефон на основе браузера, как выяснила Mirage Security.

Через его интерфейс операторы могут подделывать номера телефонов, генерировать голосовые подсказки с помощью ИИ, совершать звонки через WebRTC, захватывать DTMF-сигналы (то есть звуки, которые издает телефон при нажатии клавиш), записывать разговоры и воспроизводить заранее созданные аудиозаписи во время звонка, чтобы имитировать автоматизированные интерактивные голосовые системы.

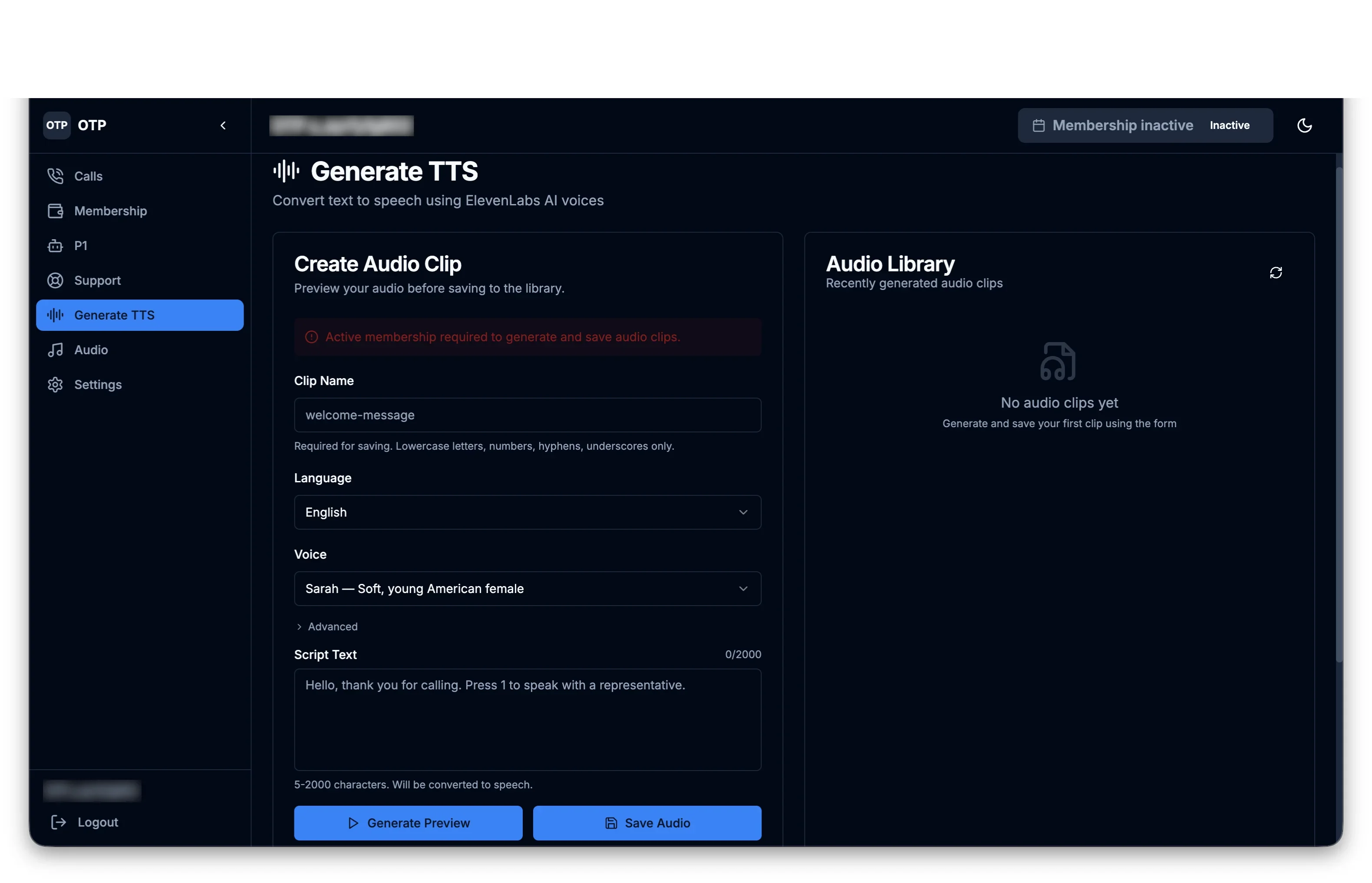

Операторы создают поддельные аудиозаписи интерактивного голосового меню на странице "Создать TTS" и сохраняют их в Аудиобиблиотеке для использования во время живых звонков.

Страница создания синтезированной речи (Источник: Mirage Security)

"Платформа поставляется со встроенным каталогом голосовых идентификаторов ElevenLabs: 15 английских, 4 французских и 4 испанских голоса, каждый из которых соответствует реальному голосовому профилю ElevenLabs", — сообщает Лазеровиц.

Предоставляемые платформой API работают через учётные записи p1bot, пояснил он для Help Net Security. Однако операторы, имеющие собственный аккаунт ElevenLabs, могут расширить голосовые возможности платформы, например, вставив свои собственные голосовые идентификаторы.

Открытый JavaScript помог исследователям изучить p1bot

Лазеровиц рассказал, что им удалось всё это обнаружить, потому что клиентский JavaScript платформы не был обфусцирован или защищён от доступа. Это позволило им проанализировать логику приложения, интеграции API и встроенные учётные данные без создания аккаунтов или совершения звонков.

Они также изучили диагностические сообщения журнала, оставленные включёнными в производственной версии приложения, и обнаружили множество признаков, указывающих на то, что платформа была создана с помощью ИИ-ассистентов для программирования.

Интеграция голосов ElevenLabs в платформу означает, что преступники не разрабатывают новые возможности искусственного интеллекта, отметил Лазеровиц, а подписываются на те же коммерческие сервисы, что и все остальные.

"Когда мы сообщили о наших выводах в ElevenLabs, их команда безопасности быстро отреагировала, расследовала злоупотребления учётными записями и приняла меры. Такая оперативность в сочетании с функциями отслеживаемости, встроенными ElevenLabs в свою платформу, демонстрирует, что противодействие возможно, когда исследователи и поставщики работают вместе", — заключил он.

ElevenLabs отслеживает контент, создаваемый пользователями, для выявления вредоносной деятельности и принимает отчёты о подозрительном содержимом. При обнаружении злоупотреблений они блокируют аккаунты и — когда этого требует закон — сообщают о них государственным органам.

Help Net Security обратился к ElevenLabs за комментарием по отчёту Mirage Security, но компания отказалась комментировать этот конкретный случай.

Подпишитесь на нашу экстренную e-mail рассылку, чтобы никогда не пропускать последние утечки данных, уязвимости и киберугрозы. Подписаться можно здесь!