Оценка безопасности в реальном времени, а не раз в квартал

Многие организации за последнее десятилетие значительно инвестировали в продукты для безопасности. Заложенное в этих тратах предположение — больше инструментов означает лучшую защиту. Тим Нан, генеральный директор digiDations, утверждает, что это самое распространённое заблуждение, с которым он сталкивается при работе с руководителями служб безопасности из разных отраслей.

«Злоумышленники не действуют по средним показателям, — говорит Нан. — Им нужен всего один рабочий путь. Проблема не в том, работают ли ваши средства защиты в большинстве случаев. Проблема в том, могут ли они когда-либо дать сбой таким образом, что это выльется в реальную атаку».

Защита может хорошо справляться в большинстве сценариев, но при этом иметь уязвимости в определённых условиях, которые можно объединить в работающую атаку. Даже в зрелых средах такие пробелы существуют.

Скорость и объём превосходят возможности ручных методов

Две сходящиеся тенденции делают необходимость постоянной проверки всё более актуальной. Первая — скорость атакующих. Согласно Глобальному отчёту об угрозах CrowdStrike 2026, среднее время прорыва злоумышленников для перемещения после получения первоначального доступа сократилось с 98 минут в 2021 году до 29 минут в 2025 году. Обнаружение должно успевать за этим сжатием, иначе окно для реагирования исчезнет до того, как аналитики смогут действовать.

Вторая тенденция — объём. Форум групп реагирования на инциденты и безопасности (FIRST) прогнозирует более 160 новых уязвимостей (CVE) в день. При такой скорости ручное или периодическое тестирование не может охватить весь спектр сценариев атак, которые организациям необходимо оценивать.

«Периодическое тестирование даёт вам снимок на конкретный момент, — отмечает Нан. — И ваша среда, и поведение атакующих постоянно меняются, поэтому эти результаты могут очень быстро устаревать».

От снимка к сигналу

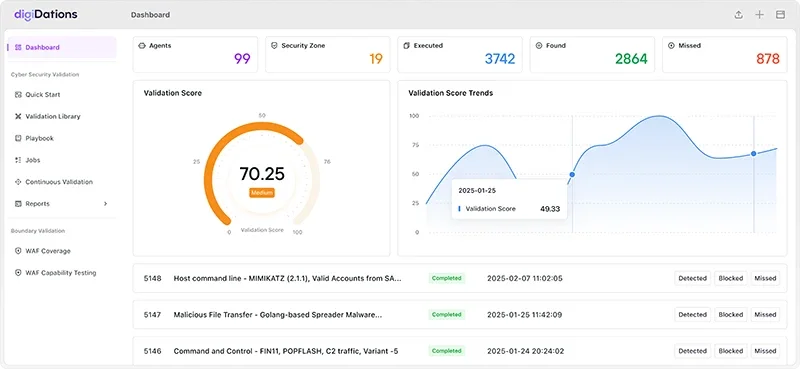

digiDations создала свою платформу ATLAS, чтобы устранить этот пробел. Платформа непрерывно запускает симуляции действий противника, соотнесённые с матрицей MITRE ATT&CK и моделью Cyber Kill Chain, измеряя эффективность средств контроля, пробелы в обнаружении и влияние изменений конфигурации с течением времени. Её библиотека охватывает более 24 000 тактик, техник и процедур, более 5000 правил обнаружения и более 800 групп угроз, с обновлениями на основе анализа ИИ и экспертной оценки.

Панель управления ATLAS

Переход, который обеспечивает непрерывная валидация, заключается в смене вопроса «Обнаружили ли мы это?» на вопрос «Обнаружили ли мы это и отреагировали ли достаточно быстро, в достаточном количестве сценариев, чтобы предотвратить реальный ущерб?». Эта переформулировка связывает результат валидации с качеством реагирования, а не только с охватом.

Обучение SOC параллельно с тестированием инфраструктуры

«Непрерывная валидация превращает безопасность в постоянную учебную среду», — говорит Нан. «Каждый цикл валидации одновременно служит боевыми учениями для центра мониторинга. Команды постоянно видят, как атаки разворачиваются в их собственной среде».

Этот опыт со временем развивает распознавание паттернов. Аналитики учатся понимать, как угрозы перемещаются по системам, и вырабатывают более быстрые инстинкты реагирования. Процесс также создает петлю обратной связи. Когда реагирование дает сбой, команды видят, где именно, совершенствуют свои сценарии действий и проверяют эти улучшения в следующем цикле. ATLAS включает TARA AI, которая обеспечивает анализ полезной нагрузки в реальном времени, рекомендации по обнаружению и руководство по исправлению для ускорения этого обучения и сокращения времени расследования.

ИИ по обе стороны уравнения

Давление на валидацию возрастает и на другом фронте. Злоумышленники используют ИИ для создания скрытных полезных нагрузок, автоматизации разведки и ускорения разработки эксплойтов. Защитники внедряют ИИ для обнаружения и первичного анализа. Разрыв между ними зависит от того, какая сторона может итерироваться быстрее.

Нан утверждает, что валидация должна развиваться с той же скоростью. digiDations внедряет методы уклонения на основе ИИ в свои симуляции, чтобы организации тестировались на поведение атак, отражающее текущие возможности злоумышленников.

«Мы движемся к системам, которые включают в процесс валидации когнитивные функции человека, такие как рассуждение, адаптация и принятие решений», — говорит Нан. «Цель — не просто автоматизация, а интеллектуальная валидация, которая мыслит и развивается как атакующий».

Практическая отправная точка

Для директоров по информационной безопасности, которые всё ещё полагаются на периодические оценки, Нан даёт прямой совет: перейдите от реактивной защиты к проактивной, внедрив постоянные контролируемые симуляции атак, которые измеряют, как средства защиты и команды справляются с поведением из реального мира.

«Перестаньте спрашивать, считаете ли вы себя защищёнными», — говорит Нан. «Начните спрашивать, можете ли вы доказать, что ваша защита работает прямо сейчас».