VulHunt: Фреймворк с открытым кодом для поиска уязвимостей

Binarly выпустила VulHunt Community Edition, предоставив независимым исследователям и специалистам доступ к базовому движку сканирования из коммерческой платформы Binarly Transparency Platform.

Возможности VulHunt

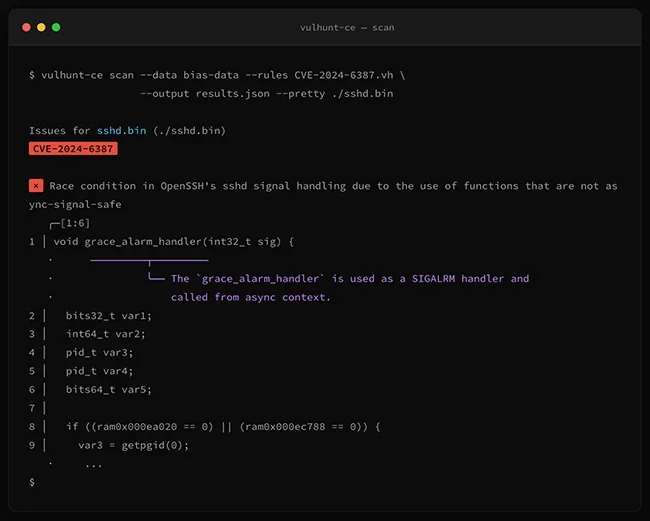

VulHunt Community Edition — это фреймворк для обнаружения уязвимостей в скомпилированном программном обеспечении. Он работает одновременно с несколькими бинарными представлениями, анализируя дизассемблированный код, промежуточное представление и декомпилированный исходный код. Целями могут быть исполняемые файлы POSIX и модули прошивки UEFI.

Логика обнаружения описывается правилами на языке Lua. Каждое правило содержит метаданные, такие как автор и название, критерии фильтрации (целевая платформа, архитектура процессора), а также набор областей поиска в бинарном файле. Области могут охватывать весь проект, отдельные функции или точки вызова. В документации приведены практические примеры для поиска переполнений буфера, обхода аутентификации и уязвимостей модулей UEFI.

Правила применяются к бинарным файлам без необходимости в исходном коде. Движок поддерживает одиночные бинарные файлы, базы данных Binary Ninja и архивы формата BA2 — многокомпонентные архивы, используемые в инструментарии Binarly.

Основа в виде слоя BIAS

VulHunt построен поверх системы бинарного анализа и инспекции, внутренне называемой BIAS, которую Binarly разработала в качестве базового аналитического слоя. BIAS предоставляет среду для анализа, которую используют правила VulHunt. Community Edition включает ядро BIAS в составе открытого исходного кода, кодовая база которого разделена между C++ и Rust.

Что включает Community Edition

VulHunt поддерживает сканирование бинарных файлов POSIX и модулей UEFI, базовый механизм анализа потоков данных, работу с сигнатурами функций и библиотеками типов, а также модульную архитектуру. Поддерживаемые архитектуры: x86, x86-64, ARM и AArch64. Также включена интеграция с платформой Binarly Transparency Platform, позволяющая исследователям загружать наборы правил, запускать сканирования, получать результаты и скачивать BA2-архивы через единый CLI-интерфейс.

Правила, созданные участниками сообщества, работают в корпоративных развертываниях без изменений, что обеспечивает прямую переносимость наборов правил из сообщества в коммерческие среды.

Интеграция с сервером MCP и AI-агентами

VulHunt может функционировать в качестве сервера Model Context Protocol, предоставляя свои возможности анализа интеллектуальным помощникам через потоковое HTTP-соединение с транспортом Server-Sent Events или, альтернативно, через stdio. Это позволяет большой языковой модели обращаться к движку VulHunt в ходе сессий анализа.

Для поддержки структурированных рабочих процессов агентов, Binarly поставляет набор навыков Claude вместе с VulHunt. Это структурированные файлы инструкций, которые обучают ИИ-агента использованию инструментов MCP VulHunt для конкретных задач анализа.

VulHunt Community Edition доступен бесплатно на GitHub.

Обязательно к прочтению:

- 40 инструментов с открытым исходным кодом, меняющих подходы команд безопасности к защите стека

- Время сканирования прошивки, стоимость и где команды запускают EMBA

Подпишитесь на ежемесячную рассылку Help Net Security без рекламы, чтобы быть в курсе самых важных инструментов кибербезопасности с открытым исходным кодом. Подписаться можно здесь!