Правительственный сектор под прицелом: киберпреступники наращивают атаки

Государственные учреждения столкнулись с наибольшим количеством кампаний кибератак в 2025 году, согласно новым данным HPE Threat Labs, которые отследили 1186 активных кампаний в течение года. Данные охватывают активность, наблюдавшуюся с 1 января по 31 декабря 2025 года, и отражают широкий спектр секторов и типов атак.

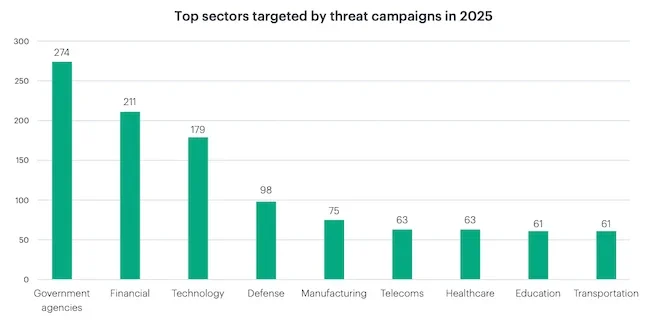

Основные секторы, подвергшиеся целенаправленным атакам в 2025 году (Источник: HPE)

Искусственный интеллект и автоматизация ускоряют и усиливают кибератаки

Государственные учреждения стали целью 274 кампаний, что является самой большой долей среди всех отраслей. Финансовые услуги следуют с 211 кампаниями, а технологические компании — с 179. Оборонный сектор подвергся 98 кампаниям, а производство — 75. Телекоммуникации и здравоохранение зафиксировали по 63 кампании, тогда как образование и транспорт — по 61.

Активность была распространена среди отраслей, которые обрабатывают конфиденциальные данные, управляют критической инфраструктурой или осуществляют масштабные операции.

Злоумышленники также внедрили новые методы для повышения скорости и воздействия. Некоторые кампании полагались на автоматизированные, конвейерные рабочие процессы, часто координируемые через такие платформы, как Telegram, для извлечения похищенных данных в реальном времени.

Другие использовали генеративный ИИ для создания синтетических голосов и дипфейк-видео в целенаправленных вишинг-атаках и мошенничестве с имитацией руководителей. В одном случае группа вымогателей даже провела исследование рынка уязвимостей VPN для совершенствования своих тактик проникновения.

Вредоносное ПО для вымогательства лидирует среди угроз

Вредоносное ПО для вымогательства составило 22% от типов кампаний. Активность сборщиков информации составила 19%, за ней следует фишинг — 17%. Трояны удаленного доступа составили 11%, а прочее вредоносное ПО — 9%.

Исследователи выявили 147 087 вредоносных доменов и 65 464 вредоносных URL-адреса, а также 57 956 вредоносных файлов и 47 760 IP-адресов, связанных с угрозами. Злоумышленники также использовали 549 различных уязвимостей в течение года.

Данные телеметрии глобальной сети-ловушки зафиксировали 44,5 миллиона попыток подключения с 372 800 уникальных исходных IP-адресов. Из них 36 600 запросов соответствовали известным сигнатурам атак, исходящим от 8 200 различных исходных IP-адресов и нацеленным на пять адресов назначения.

Данные о шаблонах атак показали фокус на открытых сервисах и известных уязвимостях. Удаленное выполнение кода через оболочку видеорегистратора появилось 4700 раз, за ним следуют эксплойты маршрутизаторов Huawei — 3490 и злоупотребления API Docker — 3400.

Инъекции команд в устройствах PHP unit и TP-Link были зафиксированы 3100 раз, в то время как перебор принтеров (IPP) и атаки на Realtek UPnP встречались 2700 раз.

Наиболее часто эксплуатируемыми уязвимостями стали CVE-2017-17215, CVE-2023-1389, CVE-2014-8361, CVE-2017-9841 и CVE-2023-26801.