Ваши API в осаде: атаки только набирают обороты

Системы, доступные из интернета, сталкиваются с постоянным потоком вредоносного трафика через API, веб-приложения и каналы DDoS-атак. Отчёт Akamai «Состояние безопасности интернета» рассматривает эти тенденции в рамках единой операционной среды, отмечая рост активности по всем направлениям вплоть до 2025 года.

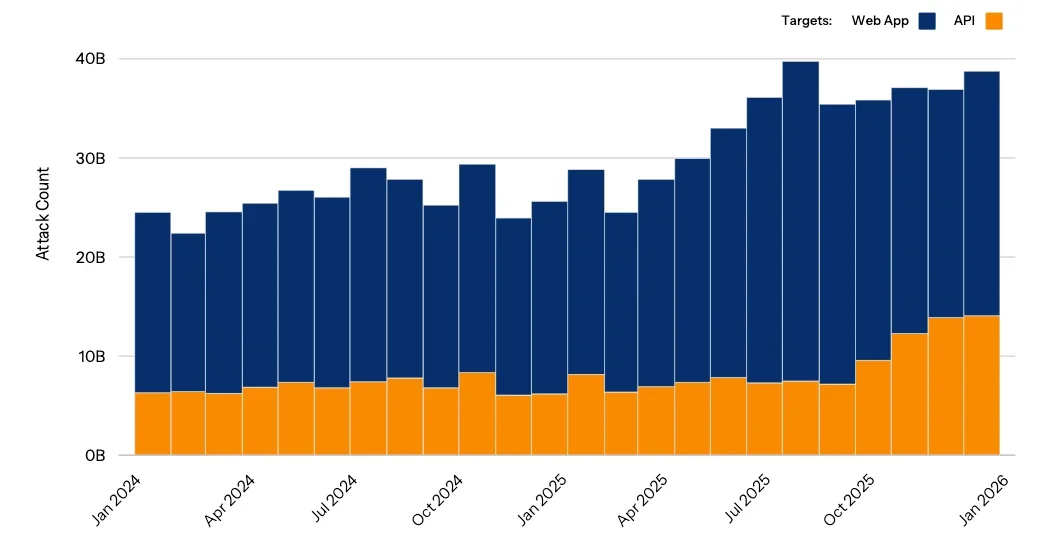

Количество веб-атак на приложения и API продолжало расти с января 2024 по декабрь 2025 года, что подтверждает их статус одной из главных угроз для организаций (Источник: Akamai)

Активность вокруг API сосредоточена на поведении приложений

Трафик через API продолжает расширяться, и вместе с ним растёт количество атак. Среднее число API-атак на одно предприятие в день достигло 258 в 2025 году по сравнению со 121 в 2024 году.

Большинство организаций сообщили как минимум об одном инциденте безопасности, связанном с API, в течение года. Это делает безопасность API частью рутинных операций для многих команд.

Атаки смещаются в сторону того, как приложения ведут себя в процессе обычного использования. Угрозы, основанные на анализе поведения, теперь составляют бо́льшую долю API-трафика. Они фокусируются на том, как запросы проходят рабочие процессы и как системы на них реагируют.

Типичные уязвимости в API по-прежнему связаны с конфигурацией и контролем доступа. Ошибки конфигурации безопасности чаще всего фигурируют в данных об уязвимостях, за ними следуют проблемы с авторизацией и аутентификацией. Данные об инцидентах отражают схожие тенденции: небезопасное использование API и проблемы с аутентификацией встречаются регулярно.

«Злоумышленники всё чаще стремятся ухудшить производительность, увеличить инфраструктурные расходы и использовать автоматизацию на базе ИИ в больших масштабах, а не искать громкие поводы для атак, — отметил Патрик Салливан, технический директор по стратегии безопасности в Akamai. — Автоматизация и ИИ делают эти сложные кампании дешёвыми, повторяемыми и быстрыми. И по мере того как компании активно инвестируют в цифровую трансформацию с помощью ИИ, атакующие нацеливаются на API, которые эту трансформацию обеспечивают».

Такие условия делают безопасность API неотъемлемой частью повседневного поведения приложений. Запросы, которые изначально выглядят нормально, всё равно могут выявить уязвимости в процессе их обработки системами.

Конфиденциальные данные остаются частью рисков, связанных с API

Среда API содержит огромные объёмы чувствительной информации. Каждый клиент управляет тысячами API, которые обрабатывают такие данные. Часть этих API содержит уязвимости безопасности, и некоторые из этих уязвимостей связаны с раскрытием конфиденциальных данных.

Количество API, раскрывающих конфиденциальные данные, со временем возросло. Это отражает то, как API используются для соединения систем и передачи данных между сервисами.

Организации также сообщают о неравномерной видимости в своих API-средствах. Многие ведут инвентаризацию API, но лишь немногие могут определить, какие именно API возвращают чувствительные данные. Этот пробел оставляет конфиденциальные данные внутри систем, которые всё ещё изучаются и наносятся на карту.

Раскрытие чувствительных данных по-прежнему связано с тем, как настроены и обслуживаются API. Эти условия распространяются как на среды разработки, так и на промышленные среды.

Атаки DDoS охватывают несколько уровней

Активность DDoS продолжается на уровне приложений и на сетевом уровне. Атакующие кампании включают трафик 3-го, 4-го и 7-го уровней в рамках одних и тех же операций. Это показывает, как злоумышленники перемещаются между различными частями стека во время одной кампании.

Активность DDoS на 7-м уровне со временем возросла, создавая нагрузку на системы, обращённые к приложениям. Сетевая активность продолжается параллельно, увеличивая общий объём трафика во время атак.

Активность ботнетов поддерживает эти кампании. Варианты, такие как Aisuru и Kimwolf, заражают большое количество IoT-устройств и устройств на Android. Эти устройства участвуют в генерации трафика для DDoS-атак.

Данные по отраслям показывают, что сектора программного обеспечения и SaaS находятся среди тех, кто подвергается устойчивой DDoS-активности как на уровне приложений, так и на сетевом уровне. Эти среды зависят от постоянной доступности, что делает их мишенью для непрекращающейся атакующей активности.

Атаки на веб-приложения остаются стабильными

Атаки на веб-приложения растут параллельно с активностью API. Объём атак увеличился с 2023 года, причём методы на основе инъекций по-прежнему остаются частью наблюдаемой активности. Эти атаки нацелены на входные данные приложений и на то, как системы обрабатывают информацию. Они остаются частью рутинного трафика во многих средах.

Региональные данные показывают сохраняющееся давление в регионе APAC, где количество атак на веб-приложения и API достигает десятков миллиардов в год. DDoS-активность в регионе включает как трафик на уровне приложений, так и на сетевом уровне.

Эти условия демонстрируют, что атакующая активность охватывает разные регионы и системы. Трафик приложений и сетевой трафик сосуществуют в одной и той же среде.