Темный клинок: эксперты обнаружили новый набор уязвимостей для iOS

Мощный набор инструментов для взлома iPhone под названием «Тёмный Меч» использовался с ноября 2025 года для компрометации устройств путём эксплуатации уязвимостей нулевого дня в iOS, сообщили исследователи Google.

Уязвимости iOS, эксплуатируемые «Тёмным Мечом»

Две недели назад группа Google Threat Intelligence Group (GTIG) и компания iVerify раскрыли существование Coruna — шпионского набора эксплойтов для iOS, который использовался в коммерческой операции наблюдения, государственными хакерскими группами, занимающимися кибершпионажем, и киберпреступниками.

В то время как Coruna содержит пять полных цепочек эксплойтов для iOS и в общей сложности 23 эксплойта для уязвимостей (с идентификатором CVE и без), «Тёмный Меч» объединяет шесть уязвимостей, что позволяет злоумышленникам добиться удалённого выполнения кода на уязвимых iPhone и развернуть вредоносные полезные нагрузки.

Три из них — это недостатки в WebKit, движке браузера, используемом Safari и всеми веб-браузерами на iOS и iPadOS. Две находятся в ядре iOS (и macOS), и одна — в компоненте Dynamic Link Editor операционных систем Apple.

Apple исправила:

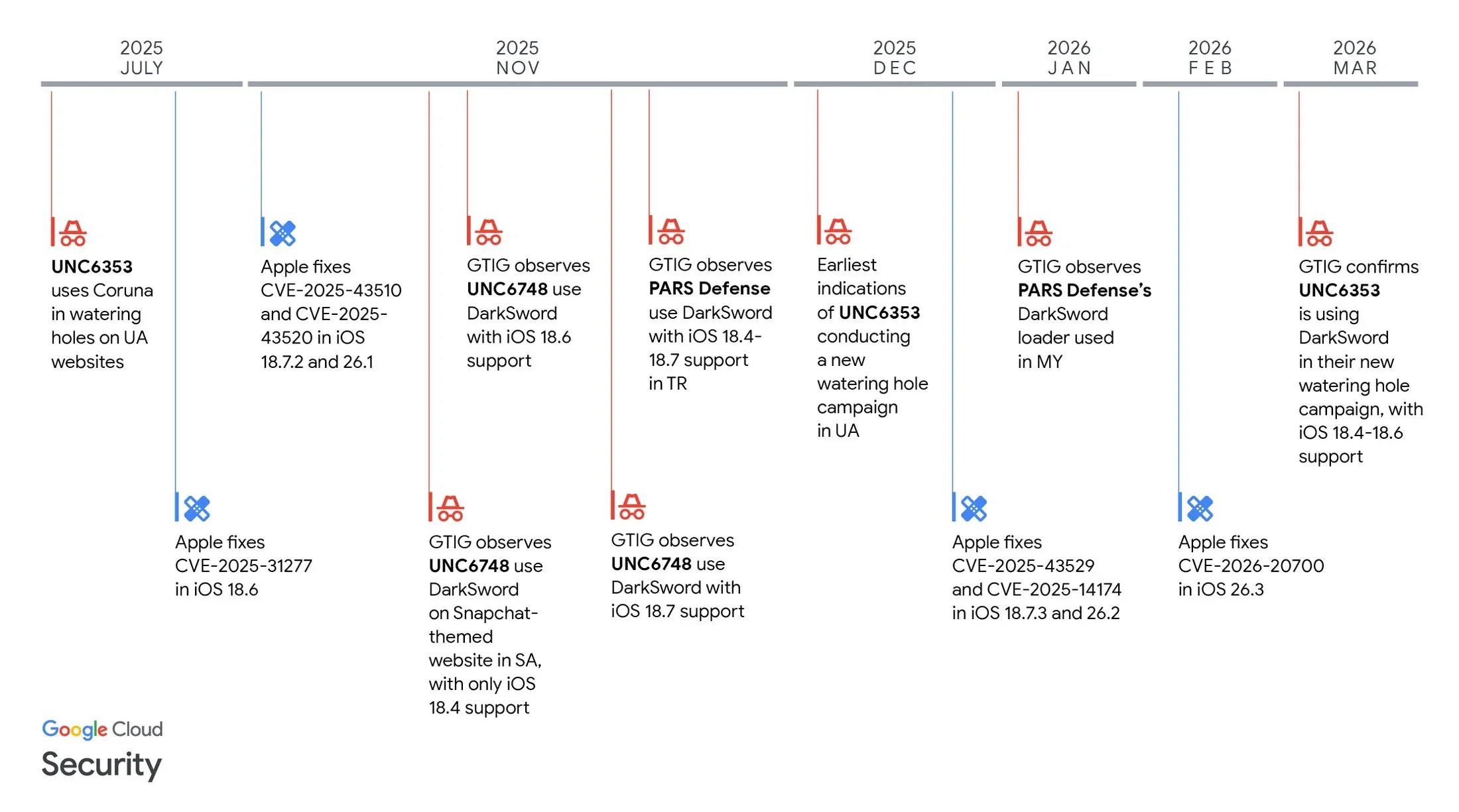

- CVE-2025-31277 (WebKit) в iOS 18.6, в июле 2025

- CVE-2025-43510 и CVE-2025-43520 (ядро) в iOS 26.1 и 18.7.2, в ноябре 2025

- CVE-2025-43529 и CVE-2025-14174 (WebKit) в iOS 26.2 и 18.7.3, в декабре 2025 (после сообщений о целевой эксплуатации в реальных условиях)

- CVE-2026-20700 (dyld) в iOS 26.3, в феврале 2026, также после подтверждённой эксплуатации нулевого дня.

Обнаружение «Тёмного Меча»

По данным исследователей Google, «Тёмный Меч» использовался в различных атаках, связанных с несколькими угрозными акторами, включая подозреваемых в связях с российским государством хакеров UNC6353, которые также применяли набор эксплойтов Coruna, и клиентов турецкого коммерческого вендора средств наблюдения PARS Defense.

Хронология наблюдаемого использования «Тёмного Меча» и исправления уязвимостей Apple (Источник: Google Threat Intelligence Group)

После обнаружения Coruna исследователи из компании по мобильной безопасности Lookout выявили ещё один подозрительный домен (cdncounter[.]net), тесно связанный с ранее известной вредоносной инфраструктурой, приписываемой группе UNC6748.

Домен имел общие технические характеристики с более ранней инфраструктурой и был связан со скомпрометированными украинскими веб-сайтами, где скрытые iframe использовались для доставки вредоносного кода.

Дальнейший анализ показал, что эта активность не была операцией "Корунья", а представляла собой новую кампанию: внедрённый код создавал цифровой отпечаток посещающих устройств и выборочно атаковал определённые версии iOS с помощью отдельной цепочки эксплойтов под названием "Тёмный Меч" (так она именовалась во внутренних отсылках, найденных в вредоносном ПО).

"Тёмный Меч" — это полная цепочка эксплойтов и похититель информации, написанный на JavaScript. Он использует несколько уязвимостей для получения привилегированного выполнения кода, доступа к конфиденциальной информации и её выгрузки с устройства. Цепочка атаки начинается, когда Safari встречает вредоносный iframe, встроенный в веб-страницу. После загрузки "Тёмный Меч" вырывается из песочницы WebContent, а затем использует WebGPU для внедрения в процесс mediaplaybackd. Оттуда он создаёт доступ на чтение и запись в ядро, что позволяет получить доступ к привилегированным процессам и изменить ограничения песочницы, получив доступ к защищённым разделам файловой системы", — пояснили исследователи Lookout.

Получив глубокий доступ к устройству, вредоносная программа запускает основной скрипт, который координирует несколько небольших вредоносных компонентов. Эти компоненты собирают конфиденциальные данные, такие как пароли, ключи шифрования и файлы, временно хранят их на устройстве, а затем отправляют на удалённый сервер, контролируемый злоумышленниками.

Использование "Тёмного Меча"

В ноябре 2025 года исследователи Google обнаружили использование "Тёмного Меча" группой UNC6748 для атак на пользователей в Саудовской Аравии через сайт, стилизованный под Snapchat. В ноябре 2025 и январе 2026 года они нашли свидетельства использования "Тёмного Меча" в двух кампаниях, связанных с разными клиентами PARS Defense и нацеленных на пользователей в Турции и Малайзии.

Группа UNC6353, которую ранее наблюдали использующей "Корунью", снова атаковала пользователей на Украине с помощью "Тёмного Меча" и бэкдора (GHOSTBLADE), который собирал широкий спектр информации об устройстве: установленные приложения, учётные записи, историю местоположений, фотографии, записи календаря, заметки, данные криптовалютных кошельков и аккаунтов, историю Safari и многое другое.

Исследователи iVerify также проанализировали эту последнюю кампанию.

Исследователи Lookout заявляют, что у группы UNC6353, по-видимому, есть доступ к продвинутым цепочкам эксплойтов для iOS, вероятно, полученным от ведущих коммерческих поставщиков средств наблюдения. Некоторые из этих эксплойтов использовались как уязвимости нулевого дня, что говорит о хорошем финансировании группы и её возможной связи с брокерами эксплойтов, такими как Matrix LLC / Operation Zero.

Эксперты также отмечают, что как Coruna, так и DarkSword способны похищать криптовалюту вместе с конфиденциальными личными данными, что позволяет использовать их как для шпионажа, так и для финансовых краж. Остаётся неясным, было ли хищение криптовалюты основной целью, что оставляет возможность финансовой мотивации группы или указывает на то, что эта связанная с государством группа расширила деятельность, нацелившись на мобильных пользователей ради прибыли.

Что делать?

Сейчас существует опасение, что другие киберпреступники могут получить доступ к этим двум наборам инструментов и использовать их для атак на более широкий круг пользователей iOS.

«Совокупные атаки теперь, вероятно, затрагивают сотни миллионов незащищённых устройств под управлением iOS версий от 13 до 18.6.2», — отметили исследователи iVerify.

«Мы настоятельно рекомендуем обновиться до iOS 18.7.6 или iOS 26.3.1. Это устранит все уязвимости, которые использовались в этих цепочках атак.»

Исследователи Google заявляют, что пользователи, которые не могут обновиться до одной из этих версий, должны рассмотреть возможность включения Режима максимальной защиты для усиления безопасности.

Подпишитесь на нашу экстренную e-mail рассылку, чтобы никогда не пропускать последние новости о взломах, уязвимостях и киберугрозах. Подписаться можно здесь!