Злоумышленники передают доступ за 22 секунды, выяснили в Mandiant

Эксплойты остаются основным вектором атаки шестой год подряд, согласно отчёту M-Trends 2026 от Mandiant, основанному на более чем 500 000 часах работ по реагированию на инциденты, проведённых в 2025 году. Данные показывают, что злоумышленники ускоряют внутренние взаимодействия, отходят от фишинга по электронной почте и с большей точностью атакуют инфраструктуру резервного копирования и виртуализации.

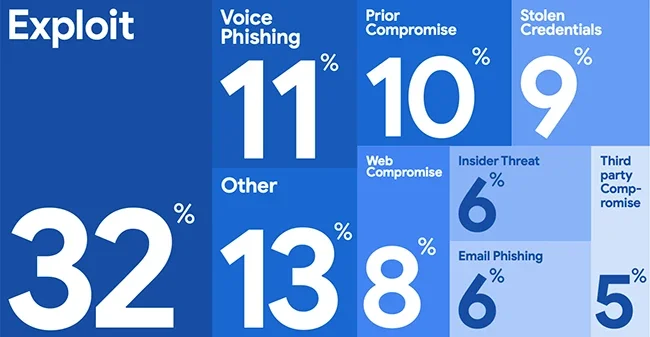

Первоначальный вектор заражения, 2025 год (Источник: Mandiant)

Голосовой фишинг набирает обороты, а фишинг по электронной почте продолжает снижаться

Голосовой фишинг стал вторым по распространённости первоначальным вектором заражения в 2025 году, фигурируя в 11% расследований Mandiant, где вектор удалось определить. Эксплойты остались на первом месте с 32%. Фишинг по электронной почте, который был доминирующим методом социальной инженерии всего несколько лет назад, демонстрирует устойчивое снижение и теперь составляет лишь малую часть от прежней доли.

Это различие важно для защитников: интерактивные методы социальной инженерии требуют живого участия человека и значительно более устойчивы к автоматизированным техническим средствам контроля, чем массовые почтовые рассылки. Для них необходимы иные стратегии обнаружения.

В одной из кампаний, охватившей первую половину 2025 года, группа UNC6040 использовала голосовой фишинг, чтобы убедить жертв передать учётные данные и авторизовать контролируемые злоумышленниками версии легитимных SaaS-приложений. Позднее пострадавшие получали шантажные письма от лица ShinyHunters. Группа UNC3944, мотивированная финансовой выгодой и частично пересекающаяся с публично известной деятельностью Scattered Spider, продолжила атаковать сотрудников службы поддержки, выдавая себя за сотрудников, запрашивающих сброс пароля и изменение настроек многофакторной аутентификации.

Передача доступа происходит быстрее

Всё большая доля расследований Mandiant следовала модели разделения труда, при которой одна угроза получает первоначальный доступ и передаёт его другой группе для последующих операций. Эта схема наблюдалась в 9% расследований 2025 года, по сравнению с 4% в 2022 году. Время между первоначальным компрометированием и передачей доступа резко сократилось.

В 2022 году медианное время между получением доступа и его передачей составляло более восьми часов. В 2025 году этот показатель упал до 22 секунд. Партнёры по первоначальному доступу теперь обычно доставляют вредоносное ПО напрямую от имени вторичных групп, минуя продажи на подпольных форумах и сокращая окно возможностей для действий защитников.

Один задокументированный случай касался группы UNC1543, которая распространяет загрузчик FAKEUPDATES через JavaScript, используя drive-by-загрузки, и группы UNC2165, финансово мотивированного кластера, имеющего значительное сходство с публично известной группировкой Evil Corp. В ходе расследования 2025 года прошло примерно 70 минут между заражением FAKEUPDATES и первыми интерактивными действиями UNC2165. В конечном итоге UNC2165 уничтожила резервные копии и развернула вымогательское ПО RansomHub на серверах Windows и системах управления виртуализацией.

Организации, сосредоточенные исключительно на обнаружении тактик с высоким воздействием, могут не иметь средств обнаружения для низкоуровневых методов, используемых партнерами по первоначальному доступу. Остановить компрометацию на этапе единичной системы значительно проще, чем восстанавливаться после последующей активности.

Глобальное время пребывания в системе увеличилось до 14 дней

Глобальное медианное время пребывания в системе составило 14 дней в 2025 году, увеличившись с 11 дней в 2024 году, что в значительной степени обусловлено долгосрочными шпионскими проникновениями и операциями северокорейских IT-работников. Обе категории имели медианное время пребывания 122 дня, или примерно четыре месяца.

По сравнению с 2024 годом больше инцидентов оставались необнаруженными в течение промежуточных периодов (от одной недели до шести месяцев). В отчете этот сдвиг объясняется действиями групп, которые ограничивают свой инструментарий доступным в целевой среде, имитируют легитимное административное поведение и удаляют судебные артефакты.

Организации, которые обнаруживали проникновения внутренними силами, делали это примерно за девять дней. Случаи с внешним оповещением занимали значительно больше времени — медиана составила 25 дней в 2025 году по сравнению с 11 днями в 2024 году. Чуть более половины организаций обнаружили признаки вредоносной активности внутренними средствами в 2025 году, что является значительным улучшением по сравнению с предыдущим годом.

Операторы программ-вымогателей атакуют инфраструктуру восстановления

Вторжения, связанные с программами-вымогателями, составили 13% расследований Mandiant в 2025 году. Операторы вышли за рамки операций с двойной угрозой (шифрование и кража данных) и перешли к систематическому лишению организаций возможности восстановления, атакуя службы идентификации, плоскости управления виртуализацией и инфраструктуру резервного копирования.

Специалисты Mandiant расследовали несколько инцидентов, в ходе которых злоумышленники использовали неправильно настроенные шаблоны служб сертификатов Active Directory (AD CS) для создания учетных записей администраторов, не требующих многофакторной аутентификации. В других случаях атакующие извлекали десятки учетных данных с высокими привилегиями за одну сессию из корпоративных хранилищ, а затем принудительно меняли пароли привилегированных учетных записей, блокируя защитникам доступ к аварийным средствам во время кризиса.

Злоумышленники также сжимали и архивировали виртуальные жесткие диски напрямую на гипервизорах, обходя системы защиты от утечек данных, работающие внутри гостевых операционных систем, а затем развертывали программы-вымогатели на уровне гипервизора, шифруя файлы хранилищ данных. В одном задокументированном случае атакующие скомпрометировали серверы управления резервным копированием, извлекли учетные данные из баз данных конфигурации и удалили миллионы объектов резервных копий из облачного хранилища вместе с десятками локальных системных бэкапов.

Предварительное проникновение в систему стало основным подтвержденным вектором первоначального заражения для инцидентов, связанных с программами-вымогателями, увеличившись почти вдвое по сравнению с предыдущим годом и достигнув 30%. Наиболее часто наблюдаемым вариантом вымогательского ПО был REDBIKE, публично известный как Akira, за которым следовал AGENDA, известный как Qilin. Qilin стал самым распространенным брендом программ-вымогателей по объему данных, опубликованных на сайтах утечек в 2025 году.

Три уязвимости привели к массовым эксплуатациям

Наиболее часто эксплуатируемыми уязвимостями в расследованиях Mandiant за 2025 год были все zero-day атаки, нацеленные на корпоративные серверы приложений с выходом в интернет.

CVE-2025-31324, ошибка неправильной авторизации в компоненте Visual Composer SAP NetWeaver, позволяла осуществлять неаутентифицированную загрузку файлов. Несколько кластеров угроз использовали ее как zero-day до того, как SAP выпустила патч в апреле 2025 года, а несколько предполагаемых групп кибершпионажа, связанных с КНР, эксплуатировали ее и после этого. Действия после компрометации были сосредоточены на установке веб-шеллов и проведении разведки.

CVE-2025-61882, уязвимость неправильной аутентификации в Oracle E-Business Suite, позволяла выполнять удаленный код без аутентификации. Кластер угроз, заявлявший о связи с CL0P, рассылал письма с требованиями выкупа в сентябре 2025 года, утверждая, что похитил документы у клиентов Oracle EBS. Mandiant обнаружила свидетельства успешной эксплуатации уже в августе 2025 года и связывает эту активность с предполагаемым кластером FIN11, основываясь на использовании сайта утечек данных CL0P и загрузчика на Java под названием GOLDVEIN.JAVA.

CVE-2025-53770, уязвимость десериализации в Microsoft SharePoint Server, могла быть объединена с CVE-2025-53771 в эксплойте, известном как ToolShell. По крайней мере, две группы использовали её как уязвимость нулевого дня, и ещё три сделали это после выпуска исправлений в конце июля. Финансово мотивированная группа UNC6357 использовала уязвимости SharePoint для развёртывания вымогателя LOCKBIT.WARLOCK.

GOLDVEIN.JAVA была наиболее часто наблюдаемым семейством вредоносного ПО во всех расследованиях 2025 года. Cobalt Strike BEACON опустился на четвёртое место после пяти лет лидерства, его доля среди наблюдаемых семейств сократилась с более чем четверти расследований в 2021 году до всего 2% в 2025.

Периферийные и основные сетевые устройства становятся растущей целью

Среднее время эксплуатации уязвимостей стало отрицательным. GTIG фиксировал среднее значение в 63 дня в 2018 году; к 2024 году оно достигло -1 дня, а в 2025 году оценивается в -7 дней, что означает, что эксплуатация, в среднем, начинается до выпуска исправления.

Периферийные и основные сетевые устройства стали главными целями для длительных кампаний. Эти устройства часто работают на проприетарных ОС, несовместимых с корпоративными инструментами обнаружения и реагирования, что создаёт пробелы в видимости. Ими пользуются сложные акторы для разведки, перемещения внутри сети, повышения привилегий и сбора данных с самого устройства.

UNC5807, чья активность в целом соответствует публично обсуждаемому актору Salt Typhoon, атаковала телекоммуникационные организации, используя встроенную функцию захвата пакетов для сбора учётных данных из незашифрованных сетевых протоколов, а затем продвигаясь глубже в целевые среды. UNC5221 использовала две отдельные уязвимости нулевого дня в одном VPN-продукте за трёхмесячный период, развернула резидентное в памяти вредоносное ПО для минимизации следов на диске и туннелировала трафик управления через легитимные сторонние сервисы для обхода стандартной сетевой фильтрации.

Использование ИИ в атаках остаётся ограниченным

Угрозы внедряют инструменты ИИ для ускорения разведки, социальной инженерии и разработки вредоносного ПО. Mandiant расследовала компрометацию цепочки поставок с участием похитителя учётных данных QUIETVAULT, который проверяет наличие ИИ-инструментов командной строки на скомпрометированных машинах и, если они найдены, выполняет запросы для поиска файлов конфигурации и сбора токенов разработчиков.

Семейства вредоносного ПО, такие как PROMPTFLUX и PROMPTSTEAL, активно обращаются к большим языковым моделям во время выполнения для поддержки методов уклонения. Государственные и финансово мотивированные злоумышленники используют языковые модели для перехода от массовых рассылок к персонализированному социальному инжинирингу, основанному на установлении доверительных отношений.

Общая оценка отчёта: 2025 год не стал годом, когда утечки данных были прямым следствием использования ИИ. Большинство успешных проникновений по-прежнему происходило из-за человеческих ошибок и системных сбоев.

Масштаб: угрозы и семейства вредоносного ПО продолжают расти

Высокотехнологичный сектор лидировал по доле расследований Mandiant в 2025 году, обогнав финансовые услуги, которые были на первом месте два предыдущих года. Здравоохранение и деловые услуги также стабильно находились в верхней части списка.

GTIG начал отслеживать 714 новых семейств вредоносного ПО в 2025 году, доведя общее количество до более чем 6000. Было отслежено более 660 новых кластеров угроз, что увеличило общее число до более чем 5000. Финансово мотивированные группы составили наибольшую долю кластеров, наблюдаемых в расследованиях Mandiant, — примерно две пятых от общего числа. Доля групп, занимающихся кибершпионажем, удвоилась по сравнению с 2024 годом, достигнув 16% от наблюдаемых кластеров.

Северокорейские IT-специалисты, использующие поддельные личности для мошеннического трудоустройства, оставались значительной и постоянной внутренней угрозой, со средним временем пребывания в системе 122 дня, а в нескольких случаях их необнаруженное присутствие длилось более года.

Вебинар: Реальное состояние безопасности в 2026 году