Инструмент для выявления скрытых угроз: как обнаружить BPFDoor в сетях критической инфраструктуры

Телекоммуникационные компании по всему миру уже много лет сталкиваются с подрывной деятельностью китайских APT-групп.

Чтобы помочь им выявлять труднообнаружимые импланты, используемые китайской группировкой "Красный Мэншэнь", исследователи Rapid7 выпустили скрипт для сканирования.

BPFdoor

Телеком-операторы США, Канады, Европы и Азии неоднократно подвергались атакам печально известной группировки "Соляной Тайфун" в последние годы. "Красный Мэншэнь" был замечен в атаках на телекоммуникационных провайдеров в Азии и на Ближнем Востоке с использованием импланта/бэкдора BPFDoor.

Первоначальный доступ обычно получают, эксплуатируя известные уязвимости в периферийных сетевых устройствах и VPN-продуктах или используя скомпрометированные учётные записи.

Но оказавшись внутри, китайские атакующие сохраняют долгосрочный доступ, размещая труднообнаружимые импланты уровня ядра, такие как BPFdoor, и пассивные бэкдоры, такие как TinyShell.

"Особенность BPFdoor заключается в его способности работать на уровне ядра, не оставляя традиционного сетевого следа", — пояснил Кристиан Бик, вице-президент по киберразведке в Rapid7.

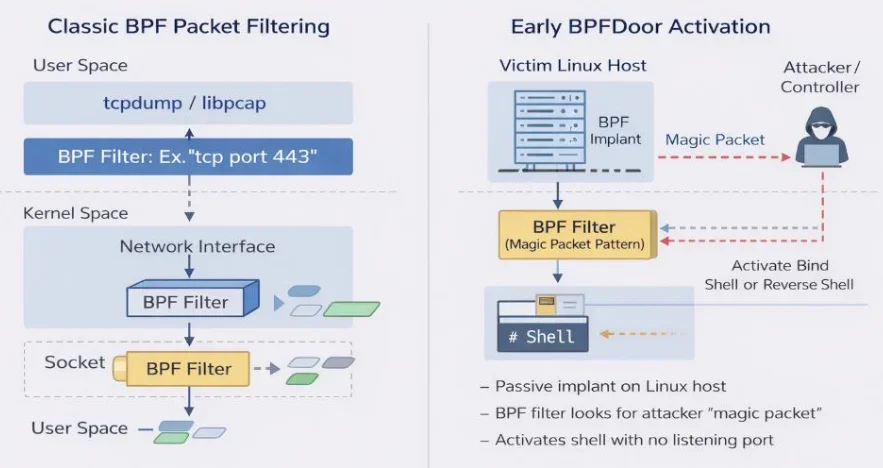

Этот нестандартный вредонос для Linux использует функциональность Berkeley Packet Filter (BPF) для проверки сетевого трафика непосредственно в ядре и пассивно прослушивает специально сформированные сетевые пакеты (так называемые "волшебные пакеты"), которые его активируют.

Активация BPFDoor с помощью волшебных пакетов (Источник: Rapid7)

Исследователи Rapid7 метко описывают этот тип импланта как "спящие ячейки" — они ждут сигнала к действию, а в остальное время остаются неактивными и сливаются со средой. При срабатывании BPFdoor создаёт bind shell или reverse shell.

Исследователи проанализировали ряд образцов BPFdoor и обнаружили, что старые и новые варианты:

- Используют код, чтобы маскироваться под легитимные системные службы, работающие на базовом оборудовании, типичном для телеком-сред

- Имитируют ключевые компоненты контейнеризации

- Способны отслеживать телеком-специфичные протоколы, такие как Stream Control Transmission Protocol

- Активируются не только по "волшебным" пакетам, но и могут быть запущены пакетами, встроенными в, казалось бы, легитимный (зашифрованный) HTTPS-трафик

- Применяют устаревшие или нестандартные алгоритмы шифрования, чтобы сбить с толку системы инспекции

- Используют специально сформированные полезные данные протокола ICMP для связи с оператором, а также для передачи инструкций по выполнению с одного скомпрометированного узла на другой

Эти методы нацелены на различные рубежи безопасности, "от проверки TLS на периметре до обнаружения IDS в транзите и мониторинга конечных точек на хосте, демонстрируя осознанное стремление действовать по всей защитной стэк", — отметили исследователи.

Скрипт для обнаружения BPFDoor

BPFdoor — не единственное вредоносное ПО, использующее "волшебные пакеты": существует бэкдор SEASPY, атакующий устройства безопасности электронной почты Barracuda Networks, и бэкдор J-magic, который злоумышленники загружали в корпоративные маршрутизаторы Juniper.

Symbiote, руткит/бэкдор уровня пользовательского пространства Linux, также способен к фильтрации пакетов ядра и скрытию вредоносного сетевого трафика от инструментов захвата пакетов.

В сложных и зашумленных телеком-средах такие импланты, как BPFdoor, трудно обнаружить, поскольку, по данным Rapid7, многим организациям не хватает видимости операций на уровне ядра, поведения фильтрации необработанных пакетов и аномальной сетевой активности на высоких портах в Linux-системах.

"В отличие от большинства бэкдоров, [BPFdoor] не полагается на открытые порты или постоянные соединения. Вы, по сути, пытаетесь выявить вредоносное поведение, скрытое внутри в остальном нормального сетевого трафика. Это как искать иголку, которая выглядит и пахнет как солома, в то время как сам стог сена постоянно меняется", — добавил Бик.

Поэтому исследователи компании создали сканирующий скрипт, предназначенный для обнаружения известных/проанализированных вариантов BPFDoor в средах Linux, и предлагают его защитникам.

«Данный скрипт исключительно эффективен в выявлении известных шаблонов и моделей поведения, которые мы проверили на реальных образцах», — сообщил нам Бик. Однако он может пропустить особо скрытные или эволюционирующие варианты, а также иногда помечать необычную, но легитимную активность, поэтому его следует использовать как часть более широкой стратегии обнаружения.

К сожалению, суть подобных угроз заключается в том, что организации не могут быть на 100% уверены в их полном устранении. «Эти угрозы смещают фокус с вопроса «Удалили ли мы её?» на вопрос «Достаточно ли у нас контроля, чтобы снова доверять системе?»», — добавил он.

Поскольку исследование продолжается, компания Rapid7 может создать, а может и не создать инструмент обнаружения для аналогичных угроз, таких как Symbiote.

«Вместо того чтобы гоняться за отдельными семействами вредоносных программ, мы концентрируемся на обнаружении базовых техник, таких как скрытность на уровне ядра и скрытое сетевое поведение, характерных для множества угроз», — подвёл итог Бик.

Подпишитесь на нашу экстренную e-mail рассылку, чтобы всегда быть в курсе последних утечек данных, уязвимостей и киберугроз. Подписаться можно здесь!