Злоумышленники используют фишинг через код устройства для атак на пользователей Microsoft 365

Специалисты по кибербезопасности отмечают значительный рост числа атак с фишингом через код устройства, нацеленных на пользователей Microsoft 365. Этот всплеск связывают с появлением EvilTokens — нового специализированного набора инструментов для фишинга, который предлагается как услуга (PhaaS) через Telegram.

Что такое фишинг через код устройства?

Фишинг через код устройства — это тип атаки, при котором злоумышленники обманом заставляют пользователей войти в свою учётную запись, используя реальный процесс аутентификации, а затем похищают их токены доступа и обновления.

Корпорация Microsoft предоставляет рабочий процесс аутентификации по коду устройства, чтобы помочь пользователям «войти на устройства с ограниченными возможностями ввода, такие как смарт-телевизор, устройство Интернета вещей или принтер».

Законное использование этого процесса включает запрос пользователем короткого кода аутентификации, который он вводит на специальной странице входа Microsoft, после чего его устройство получает доступ.

Злоумышленники злоупотребляют этим процессом, инициируя подлинный запрос на авторизацию устройства, а затем отправляя целевым пользователям специальный код и ссылку для входа, предоставленные Microsoft в ответ на этот запрос.

Успех этого последнего шага зависит от того, насколько убедительное объяснение они предоставят пользователю, зачем нужно перейти по ссылке (в обычном виде или в форме QR-кода).

Если жертва выполняет действие, её в конечном итоге перенаправляет на страницу аутентификации по коду устройства Microsoft. Введя код, предоставленный злоумышленником, пользователь завершает процесс аутентификации.

Это позволяет атакующему получить действительные токены доступа и обновления, запросив их у конечной точки /

Затем фишер может использовать эти токены для получения долгосрочного постоянного доступа к скомпрометированной учётной записи, не зная учётных данных пользователя для входа и не обходя требования многофакторной аутентификации.

«В более сложных сценариях после компрометации злоумышленник может использовать полученный токен обновления для регистрации дополнительного устройства в Entra ID, а затем использовать этот токен вместе с новой идентификацией устройства для запроса [Основного токена обновления]», — отметили исследователи Sekoia.

«Получив PRT, злоумышленник может незаметно аутентифицироваться от имени жертвы в приложениях Microsoft 365 организации, обходя запросы учётных данных и MFA, а также перемещаться между другими службами и ресурсами, выходящими за рамки первоначально атакованных».

EvilTokens как услуга (PhaaS)

Комплект для фишинга EvilTokens продаётся в Telegram и позволяет малоопытным злоумышленникам использовать готовые страницы-приманки с подходящими сюжетами и инструкциями (размещаемые как самими атакующими, так и администратором EvilTokens), автоматизирует все взаимодействия с API Microsoft, отправляет письма от внешне доверенных отправителей, создаёт убедительные фишинговые письма (с помощью LLM) и многое другое.

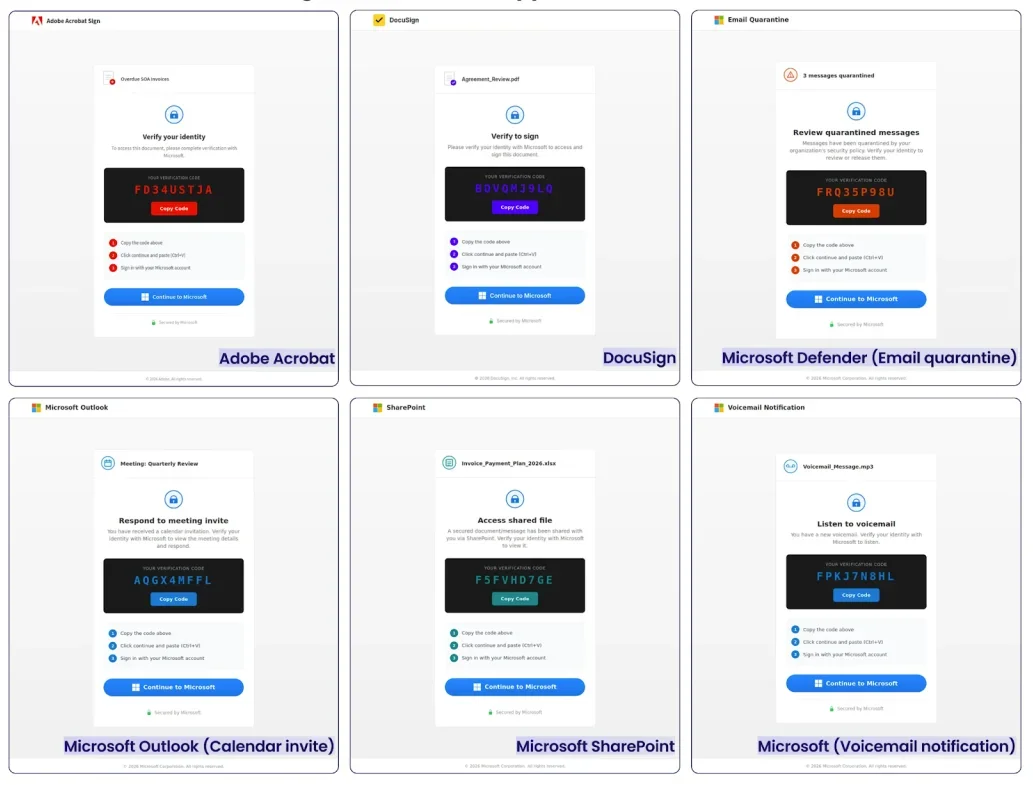

Шаблоны фишинговых писем EvilTokens включают уведомления о карантине почты, приглашения в календарь, запросы доступа к SharePoint, предупреждения об истечении срока действия пароля, запросы DocuSign и Adobe Acrobat Sign, уведомления об общих документах в OneDrive и уведомления eFax.

Шаблоны фишинговых писем EvilTokens (Источник: Sekoia)

«Платформа также разработана, чтобы помочь операторам расставить приоритеты после получения доступа. Такие функции, как AI Analysis и Keyword Scanner, предполагают поддержку анализа содержимого скомпрометированных почтовых ящиков, вероятно, с акцентом на финансовые материалы и другие высокоценные переписки», — отметили исследователи из Mnemonic.

«Это указывает на сервис, созданный не только для первоначального доступа, но и для более быстрой сортировки после компрометации и более эффективного таргетирования после захвата токенов».

Задокументированные фишинговые кампании на базе EvilTokens, по-видимому, в основном нацелены на сотрудников финансовых отделов, отделов кадров, транспорта и логистики.

От нишевой тактики до растущей угрозы

Фишинг с использованием кода устройства — не новый тип атаки: его использовали различные угрозы примерно в течение последнего года.

Но большинство популярных фишинговых комплектов по-прежнему полагаются на технику «злоумышленник в середине» для таргетирования платформ вроде Microsoft 365 и Google Workspace. По данным Sekoia, EvilTokens — единственный, который предлагает встроенный фишинг через код устройства вместе с инструментами для захвата учётных записей и действий после компрометации.

Судя по заметному росту кампаний с фишингом через код устройства, фишеры и мошенники BEC его приняли на вооружение.

Помимо обучения сотрудников остерегаться неожиданных запросов на вход или коды и информирования их о том, что такое авторизация устройства Microsoft и какой доступ она предоставляет, организации могут использовать политики условного доступа, чтобы блокировать аутентификацию по коду устройства там, где это возможно, или ограничивать эту возможность утверждёнными пользователями, устройствами или местоположениями.

Им также следует отслеживать аномальные попытки входа с инфраструктуры, связанной с известными кампаниями или комплектами, и отзывать токены обновления при подозрении на компрометацию, посоветовали исследователи Mnemonic.

Подпишитесь на нашу рассылку экстренных новостей, чтобы всегда быть в курсе последних утечек данных, уязвимостей и киберугроз. Оформите подписку здесь!