Уязвимость в TrueConf используется для атак на государственные сети через уязвимость нулевого дня

Исследователи Check Point обнаружили, что злоумышленники, предположительно связанные с Китаем, использовали уязвимость нулевого дня (CVE-2026-3502) в клиентском приложении TrueConf для распространения вредоносного ПО в государственных сетях Юго-Восточной Азии.

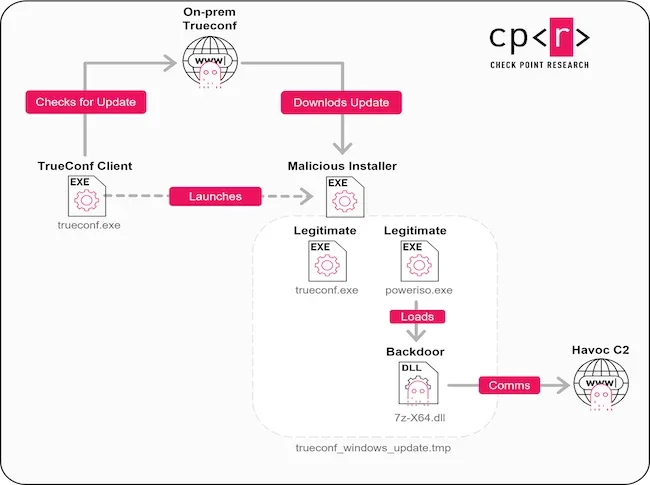

Цепочка атаки через вредоносное обновление клиента (Источник: Check Point)

Надёжный механизм обновлений превращён в вектор атаки

TrueConf — это платформа для видеоконференций, предназначенная для работы в частных локальных сетях (LAN) без доступа к интернету, что делает её привлекательной для государственных ведомств, оборонных учреждений и операторов критической инфраструктуры. Следовательно, это решение также является привлекательной целью для угроз, связанных с государственными структурами.

Данная кампания атак не полагалась на фишинговые письма или уязвимые сервисы. Вместо этого злоумышленники стремились скомпрометировать программное обеспечение, уже развёрнутое в государственных средах.

Уязвимость CVE-2026-3502 позволяет клиентскому приложению TrueConf загружать обновления с централизованного локального сервера и применять их без проверки целостности пакетов обновлений. Злоумышленники смогли использовать это, получив контроль над серверами TrueConf некоторых государственных организаций в Юго-Восточной Азии.

«Заражение начиналось при запуске клиентского приложения TrueConf, вероятно, по ссылке, отправленной цели от атакующего. Эта ссылка запускала уже установленный клиент TrueConf и показывала запрос на обновление, утверждая, что доступна новая версия», — пояснили исследователи Check Point.

«До взаимодействия с жертвой злоумышленник уже заменил пакет обновления на локальном сервере TrueConf на модифицированную версию, обеспечив, чтобы клиент получил вредоносный файл через обычный процесс обновления», — отметили они.

В наблюдаемых случаях атакующие использовали канал обновлений для доставки вредоносных нагрузок, которые затем использовались для развёртывания фреймворка пост-эксплуатации Havoc с открытым исходным кодом. После установки он позволял проводить разведку, обеспечивать устойчивость и связь с командной инфраструктурой.

Атрибуция и меры защиты

Check Point с умеренной уверенностью полагает, что операция TrueChaos связана с угрозой, исходящей от китайских структур, на основе совпадений в тактике, инфраструктуре и целях.

Уязвимость CVE-2026-3502 была исправлена в версии 8.5.3 клиента TrueConf для Windows, выпущенной в марте 2026 года. Организации, использующие более ранние версии, остаются уязвимыми.

Специалисты рекомендуют компаниям проверить системы на предмет компрометации, уделяя особое внимание подозрительной активности обновлений и связанным с ней артефактам.