Утечка исходного кода Claude используется для распространения вредоносного ПО

Утечка исходного кода инструмента Claude Code от Anthropic быстро переросла в киберугрозу, поскольку злоумышленники воспользовались открытыми файлами, чтобы заманить разработчиков на загрузку вредоносного ПО, замаскированного под «разблокированные» версии программы.

Утекший исходный код Claude Code использовали как приманку

31 марта 2026 года компания Anthropic случайно выложила в открытый доступ исходный код своего инструмента Claude Code. Утечку обнаружил исследователь безопасности Чаофань Шоу, чей пост в X привлёк широкое внимание.

Утекший файл карты содержал около 513 000 строк чистого TypeScript в 1 906 файлах, раскрывая клиентскую агентскую архитектуру. В течение нескольких часов код был скачан, размещён на GitHub и распространён дальше, причём некоторые репозитории набрали десятки тысяч звёзд и ответвлений.

Отслеживая GitHub на предмет угроз, исследователи Zscaler обнаружили репозиторий под названием «Leaked Claude Code», опубликованный пользователем idbzoomh1.

Его файл README.md утверждал, что материалы были получены из .map файла, встроенного в npm-пакет, а затем восстановлены в работоспособную версию, описанную как «разблокировавшую» корпоративные функции Claude Code и снявшую лимиты на сообщения.

«Вредоносный ZIP-архив в разделе релизов репозитория назван Claude Code – Leaked Source Code (.7z)», — сообщили исследователи.

«Архив содержит ClaudeCode_x64.exe, дроппер на Rust. При запуске ClaudeCode_x64.exe сбрасывает Vidar v18.7 и GhostSocks. Vidar — это стилер информации, а GhostSocks используется для проксирования сетевого трафика.»

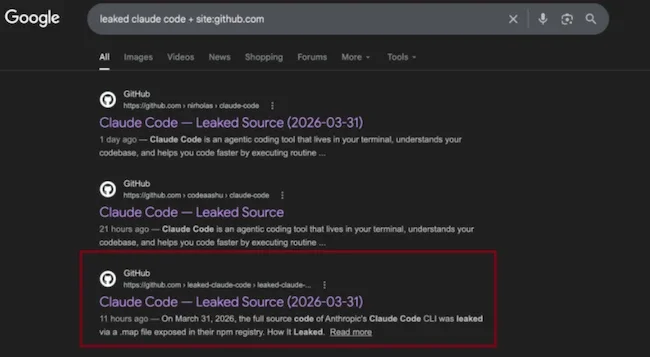

До своего удаления ссылка на вредоносный репозиторий появлялась в верхней части результатов поиска Google для пользователей, искавших «leaked Claude Code».

Результаты поиска Google по запросу об утечке Claude Code на GitHub, возвращающие вредоносный репозиторий (Источник: Zcaler)

Во время анализа Zscaler наблюдал, как злоумышленник за короткий промежуток времени загрузил в раздел релизов репозитория две отдельные версии вредоносного ZIP-архива.

Тот же репозиторий на GitHub был также обнаружен под другой учётной записью (my3jie), содержал идентичный код и, по-видимому, был связан с тем же злоумышленником.

Популярный инструмент — хорошая приманка

Популярность Claude Code делает его удобной приманкой для мошенников, распространителей вредоносного ПО и других атакующих.

Ранее в этом месяце Push Security предупредили о поддельных или клонированных страницах установки Claude Code, которые распространяли вредоносное ПО и появлялись в результатах поиска Google.

После замечания о том, что утечка проприетарного исходного кода не является "открытым исходным кодом", исследователи посоветовали пользователям избегать загрузки, создания форков, сборки или запуска кода из любого репозитория GitHub, утверждающего, что это "утекший код Claude".

"Проверяйте каждый источник исключительно по официальным каналам Anthropic", — рекомендовали они и поделились индикаторами компрометации, связанными с этой кампанией.