Кампания фишинга с использованием ИИ: взлом аккаунтов через уязвимости в OAuth

Группа безопасности Microsoft Defender зафиксировала фишинговую кампанию, которая обходит стандартное 15-минутное окно истечения срока действия кодов за счёт автоматизации и динамической генерации. Атака использует поток аутентификации Device Code в OAuth для массового компрометации корпоративных учётных записей. В инфраструктуре кампании применяются технологии искусственного интеллекта и сквозная автоматизация.

Обзор атаки

Аутентификация по коду устройства — это стандартный поток OAuth, предназначенный для устройств, не поддерживающих обычный интерактивный вход. В этой модели код отображается на одном устройстве, а пользователю предлагается ввести его в браузере на другом устройстве для завершения проверки подлинности.

Злоумышленники злоупотребляют этим механизмом, чтобы обойти многофакторную аутентификацию, разделяя процесс авторизации и исходную сессию. Когда пользователь вводит код, он неосознанно авторизует сессию атакующего, предоставляя доступ к учётной записи без раскрытия учётных данных.

Схема атаки

Этап разведки начинается за 10–15 дней до запуска фишинговой попытки, когда угрозчики подтверждают существование целевой почтовой учётной записи и её активность в тенанте. Кампания использует многоэтапный канал доставки, обходящий почтовые шлюзы и защиту на конечных точках. Атака начинается, когда пользователь взаимодействует с вредоносной ссылкой или вложением.

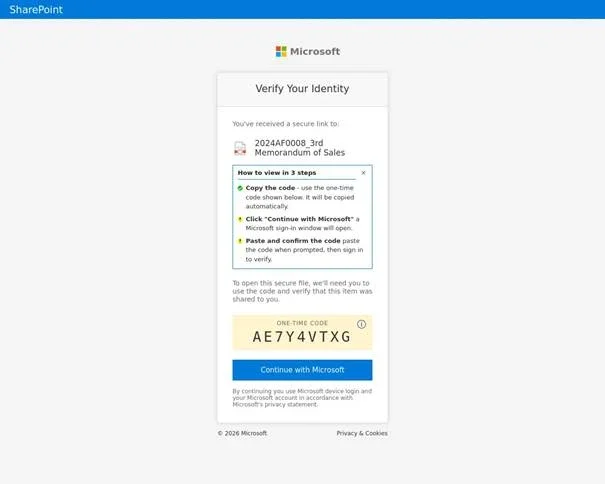

Снимок экрана кампании, где коды были скопированы в буфер обмена пользователя из браузера (Источник: Microsoft)

Угрозчики уклоняются от автоматических сканеров URL и песочниц, используя скомпрометированные легитимные домены и бессерверные платформы. Интерфейс кражи учётных данных размещается с помощью техники «браузер в браузере», имитирующей легитимное окно браузера внутри веб-страницы, или отображается внутри веб-предпросмотра документа с размытым видом. Отображается кнопка «Подтвердить личность» и код устройства.

Кампания использует приманки, такие как запросы доступа к документам, уведомления об электронной подписи и оповещения о голосовой почте. Пользователей также могут попросить ввести свои адреса электронной почты для облегчения генерации вредоносного кода устройства. Страница предварительно загружена скрытой автоматизацией. Чтобы обойти фильтры на основе репутации, угрозчики применяют комбинацию теневого доменирования и субдоменов, имитирующих бренды.

Злоумышленники рассылают обманные электронные письма с различными полезными нагрузками, чтобы побудить пользователей перейти по ссылке, ведущей на внешне легитимный, но контролируемый атакующими интерфейс.

При нажатии на ссылку пользователь попадает на веб-страницу, где в фоновом режиме выполняется скрипт, взаимодействующий с платформой идентификации Microsoft для создания живого кода устройства. Этот код отображается на экране пользователя вместе с кнопкой, перенаправляющей его на официальный портал входа.

Скрипт злоумышленника может автоматически скопировать сгенерированный код устройства в буфер обмена, после чего пользователь вставляет его на официальной странице входа. Если активная сессия отсутствует, пользователю предлагается ввести учетные данные и пройти многофакторную аутентификацию. Если сессия уже активна, вставка кода и подтверждение запроса приводит к фоновой аутентификации сессии злоумышленника.

После открытия легитимного URL для входа скрипт переходит в режим опроса для мониторинга процесса аутентификации в реальном времени. Он периодически проверяет, завершил ли пользователь аутентификацию. Как только вход с поддержкой MFA завершен, следующий опрос возвращает статус успеха, и злоумышленник получает действительный токен доступа, связанный с учетной записью пользователя.

Действия после компрометации

«Финальная стадия варьируется в зависимости от конкретных целей злоумышленника. В некоторых случаях, в течение 10 минут после взлома, злоумышленники регистрировали новые устройства для генерации Первичного Токена Обновления (PRT) с целью долгосрочного поддержания доступа. В других сценариях они выжидали несколько часов перед созданием вредоносных правил для почтового ящика или извлечения конфиденциальных данных электронной почты, чтобы избежать немедленного обнаружения», — пояснила команда Microsoft Defender Security Research.

После компрометации действия переходят к регистрации устройств и разведке через Microsoft Graph, включая фильтрацию скомпрометированных пользователей и выбор целей.