Фишинг под прикрытием: как используют почтовые системы GitHub и Jira

Злоумышленники используют системы уведомлений SaaS-платформ, таких как GitHub и Jira, для рассылки фишинговых и спам-писем, предупреждают исследователи Cisco Talos.

«Поскольку письма отправляются непосредственно с инфраструктуры самой платформы, они соответствуют всем стандартным требованиям аутентификации (SPF, DKIM и DMARC), фактически нейтрализуя основных стражей современной безопасности электронной почты», — отмечают они.

«Отделив злонамеренный контент от технической инфраструктуры, атакующие успешно доставляют фишинговые материалы с «печатью одобрения», которую лишь немногие системы безопасности настроены оспаривать».

Использование уязвимостей GitHub

На GitHub злоумышленники злоупотребляют системой уведомлений сервиса для доставки вредоносных данных.

Поскольку GitHub уведомляет участников о действиях в репозитории, отправив коммит в существующий проект, атакующие инициируют автоматическую рассылку уведомлений всем соавторам. «Поскольку контент генерируется собственной системой платформы, он избегает срабатывания систем безопасности», — отметили исследователи.

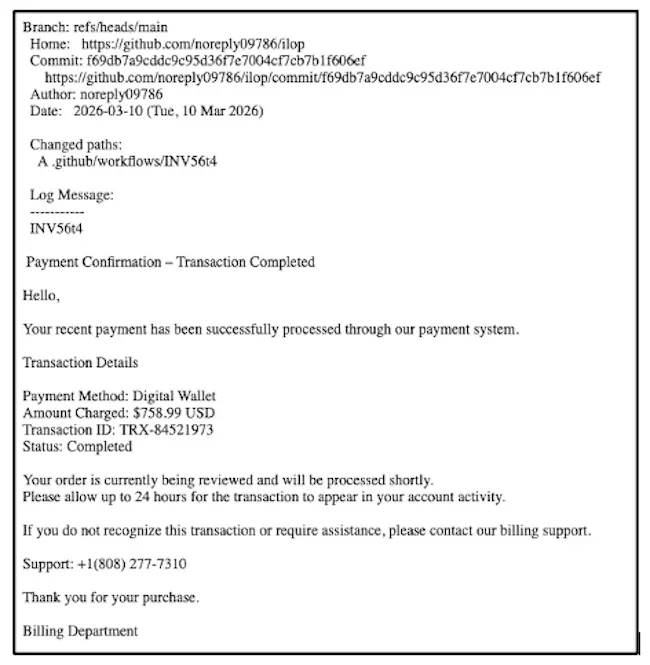

Текст сообщения (Источник: Cisco Talos)

При создании коммита GitHub предоставляет два текстовых поля: краткое описание и более подробное.

Краткое описание появляется первым в письмах-уведомлениях, поэтому атакующие используют его для отображения убедительного сообщения, привлекающего внимание. Основной мошеннический контент, такой как поддельные данные для оплаты или фишинговые ссылки, размещается в подробном описании.

В один из наблюдаемых пиковых дней около 2,89% писем, отправленных с GitHub, были связаны с подобными злоупотреблениями.

Использование уязвимостей Jira

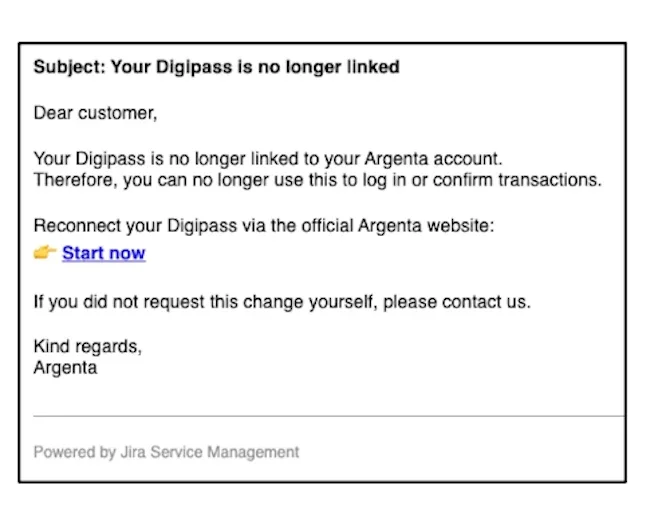

Вместо того чтобы инициировать уведомления через активность в репозитории, атакующие используют функцию Jira «Пригласить клиентов» для отправки фишинговых писем, обходящих защиту электронной почты.

Они регистрируют учётную запись в Jira, создают новый проект Service Management с правдоподобным названием, а затем размещают свой вредоносный контент (например, поддельное предупреждение) в поле приветственного сообщения или описания проекта.

Затем злоумышленники используют встроенную функцию «Пригласить клиентов», вводят адреса электронной почты жертв, и бэкенд Atlassian формирует письмо, вставляя значения полей, заданные атакующим, в собственный доверенный шаблон. В результате получается профессионально оформленное уведомление «Service Desk» с фирменным подвалом Atlassian.

Вредоносное «уведомление» из Jira (Источник: Cisco Talos)

Размещая вредоносный контент в таких полях, как приветственное сообщение или описание проекта, злоумышленники автоматически включают его в системные электронные письма.

Поскольку вредоносное сообщение отправляется внутри криптографически подписанных шаблонов Atlassian, системы безопасности электронной почты с меньшей вероятностью его заблокируют. Кроме того, как отмечает Cisco Talos, уведомления от Jira являются обычным явлением в корпоративной среде (в том числе для сотрудников) и редко попадают в чёрный список.