Уязвимость в Acrobat Reader активно использовалась злоумышленниками несколько месяцев

Неизвестные злоумышленники используют уязвимость нулевого дня в Adobe Acrobat Reader с ноября 2025 года, а возможно, и раньше, как обнаружил исследователь безопасности Хайфей Ли.

PDF-файлы содержат эксплойт

Хайфей Ли является одним из создателей EXPMON — системы кибербезопасности на основе песочницы для обнаружения сложных файловых эксплойтов. Система анализирует подозрительные файлы, загруженные через публичный веб-интерфейс или API.

«Всего несколько недель назад, 26 марта, кто-то отправил в EXPMON образец PDF. Этот файл, названный отправителем «yummy_adobe_exploit_uwu.pdf», активировал одну из продвинутых функций «глубинного обнаружения» EXPMON», — пояснил Ли в публикации, вышедшей во вторник.

Он отметил, что тот же образец был загружен в VirusTotal за несколько дней до этого. Другой исследователь безопасности также обнаружил вариант этого образца на VirusTotal, который был впервые отправлен 28 ноября 2025 года.

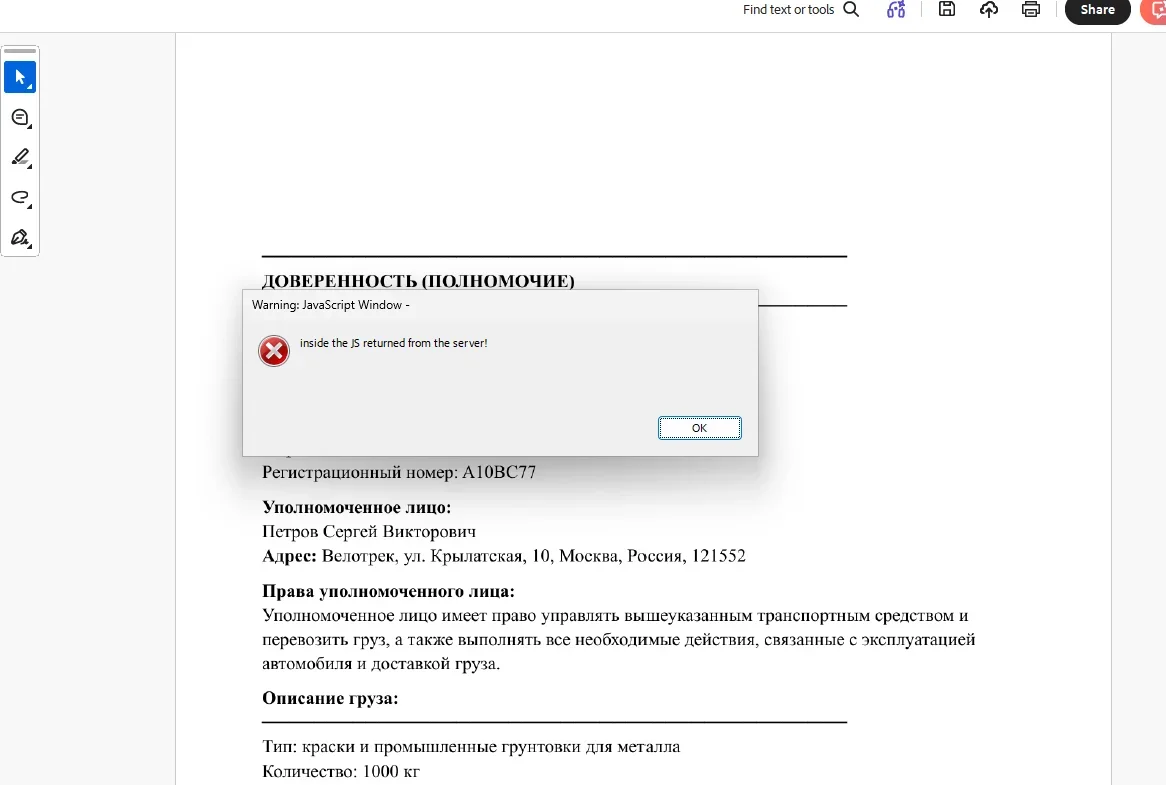

Анализ Ли первого PDF-образца показал, что при открытии файл пытается выполнить сильно обфусцированный JavaScript-код, содержащийся в нём.

Скрипт собирает различную информацию с локальной системы (языковые настройки, версию ОС, номер версии Adobe Reader и локальный путь к PDF-файлу) и отправляет её на удалённый сервер, контролируемый злоумышленником.

Он также способен доставлять и запускать дополнительные эксплойты для удалённого выполнения кода или побега из песочницы, полученные с этого сервера. К сожалению, во время анализа Ли сервер не доставил ни одного эксплойта.

«Это могло произойти по нескольким причинам: например, сервер атакующего мог «заблокировать» мой IP-адрес, или, возможно, мне нужно было предоставить определённую локальную информацию для удовлетворения условий сервера. Это очень напоминает продвинутую атаку снятия отпечатков», — указал он.

Тест доказал, что удалённый сервер может доставлять и запускать дополнительные эксплойты (Источник: Хайфей Ли)

Исследователь вредоносного ПО Джузеппе Массаро проанализировал оба образца и отметил, что оба PDF-файла отображают документы на русском языке (отрендеренные как изображения) в качестве визуальной приманки. Содержание — о сбоях в поставках газа и мерах реагирования — позволяет предположить, что целевой аудиторией являются русскоязычные пользователи, вероятно, из государственных, энергетических или инфраструктурных организаций.

Что делать до выхода исправления

Ли сообщает, что подготовленные PDF-файлы с ловушкой запускают эксплойт при открытии и подтверждает, что он работает на последней доступной версии Acrobat.

Он уведомил Adobe о своих находках, но компания пока не выпустила обновления безопасности, устраняющие уязвимость.

Пока что пользователям следует избегать открытия PDF-файлов, полученных от ненадёжных источников. Команды безопасности могут заблокировать два управляемых злоумышленниками сервера/IP-адреса (169.40.2.68 и 188.214.34.20). Ещё лучше — заблокировать весь http/https-трафик, содержащий строку «Adobe Synchronizer» в поле User Agent, посоветовал Ли.

Массаро также рекомендовал командам безопасности отслеживать определённые изменения и действия на конечных точках (например, установление внешних сетевых соединений процессом AdobeCollabSync.exe и вызовы PDF JavaScript API RSS.addFeed() или util.readFileIntoStream()).

Мы обратились к Adobe за дополнительной информацией и обновим эту статью, как только получим от них ответ.

Подпишитесь на нашу экстренную e-mail рассылку, чтобы никогда не пропускать последние утечки данных, уязвимости и киберугрозы. Подписаться можно здесь!