Борьба с кражей куки: Chrome внедряет привязанные к устройству сессионные учетные данные

Кража файлов cookie следует устоявшейся схеме. Вредоносное ПО-информационный похититель проникает на устройство, извлекает аутентификационные куки и передаёт их на сервер, контролируемый злоумышленником. Поскольку срок жизни куки часто продлён, атакующие получают доступ к аккаунтам без паролей, а затем упаковывают и продают похищенные учётные данные. Как только вредоносное ПО получает доступ к компьютеру, оно может читать локальные файлы и память, где браузеры хранят аутентификационные куки.

Что делает DBSC

Технология Google «Учётные данные сессии, привязанные к устройству» (DBSC) становится публично доступной для пользователей Windows в Chrome 146, а поддержка macOS появится в одном из следующих выпусков.

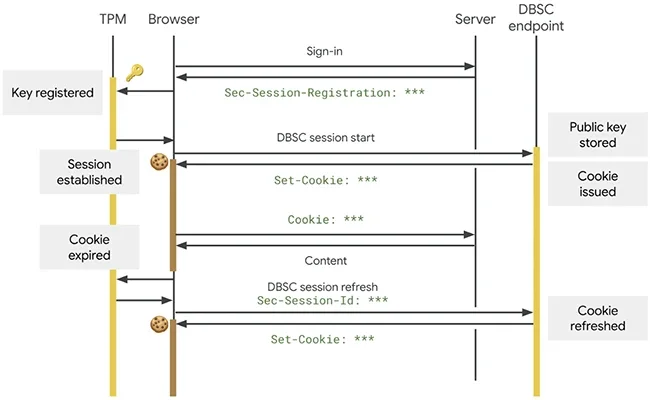

Протокол криптографически привязывает сессии аутентификации к конкретному устройству, используя аппаратные модули безопасности: доверенный платформенный модуль (TPM) в Windows и Secure Enclave в macOS. Эти модули генерируют уникальную пару открытого и закрытого ключей, которую невозможно экспортировать с машины.

Обзор протокола DBSC, показывающий взаимодействие между браузером и сервером (Источник: Google)

Когда сессия активна, Chrome должен подтвердить серверу владение соответствующим закрытым ключом, прежде чем сервер выдаст новые сессионные куки. Эти куки являются краткосрочными. Злоумышленник, который их похитит, обнаружит, что они быстро истекают и не могут быть обновлены без закрытого ключа, который не может покинуть устройство.

«Такая конструкция позволяет крупным и небольшим веб-сайтам перейти на безопасные сессии, привязанные к оборудованию, добавив в свои серверные части специальные конечные точки для регистрации и обновления, сохраняя при этом полную совместимость с существующим фронтендом. Браузер обрабатывает сложную криптографию и ротацию куки на заднем плане, позволяя веб-приложению продолжать использовать стандартные куки для доступа, как это было всегда», — пояснили исследователи Google.

Google уже около года использует более раннюю версию протокола на своих собственных ресурсах. Для сессий, защищённых DBSC, компания отметила заметное снижение случаев кражи сессий с момента начала развёртывания.

Свойства конфиденциальности

Каждый сеанс DBSC защищён уникальным криптографическим ключом. Такая архитектура не позволяет веб-сайтам использовать учётные данные для отслеживания действий пользователя в разных сеансах или на разных сайтах на одном устройстве. Протокол не передаёт на сервер идентификаторы устройства или данные аттестации; он обменивается только открытым ключом текущего сеанса, необходимым для подтверждения владения. Это ограничение не позволяет DBSC использоваться в качестве механизма снятия цифрового отпечатка устройства или для межсайтового отслеживания.

Стандартизация и участие отрасли

DBSC был разработан в рамках процесса W3C и принят Рабочей группой по безопасности веб-приложений. Google сотрудничал с Microsoft над дизайном стандарта. Google также провёл два пробных периода за последний год, чтобы собрать отзывы от широкого веб-сообщества. Okta была среди платформ, участвовавших в этих испытаниях и предоставивших обратную связь о соответствии протокола их операционным требованиям.

Что будет дальше

Текущая работа Google над DBSC охватывает три направления. Первое — федеративная идентификация: в корпоративной среде, где распространён единый вход, команда создаёт межсайтовые привязки, чтобы сеанс зависимой стороны оставался постоянно связанным с тем же ключом устройства, который использовался при первоначальном входе через поставщика удостоверений, сохраняя цепочку доверия во всём федеративном процессе.

Второе направление — расширенная регистрация. Некоторым средам требуются более строгие гарантии в момент создания сеанса. Google разрабатывает механизмы для привязки сеансов DBSC к уже существующему доверенному ключевому материалу, например, сертификатам mTLS или аппаратным ключам безопасности, на этапе регистрации.

Третье направление — поддержка большего спектра устройств. Google исследует программные ключи для расширения защиты на устройства, не имеющие выделенного защищённого аппаратного обеспечения.

Скачать: Красный отчёт 2026 года от Picus Security