Кампания ClickFix распространяет вредоносное ПО для Mac, маскируясь под страницу Apple

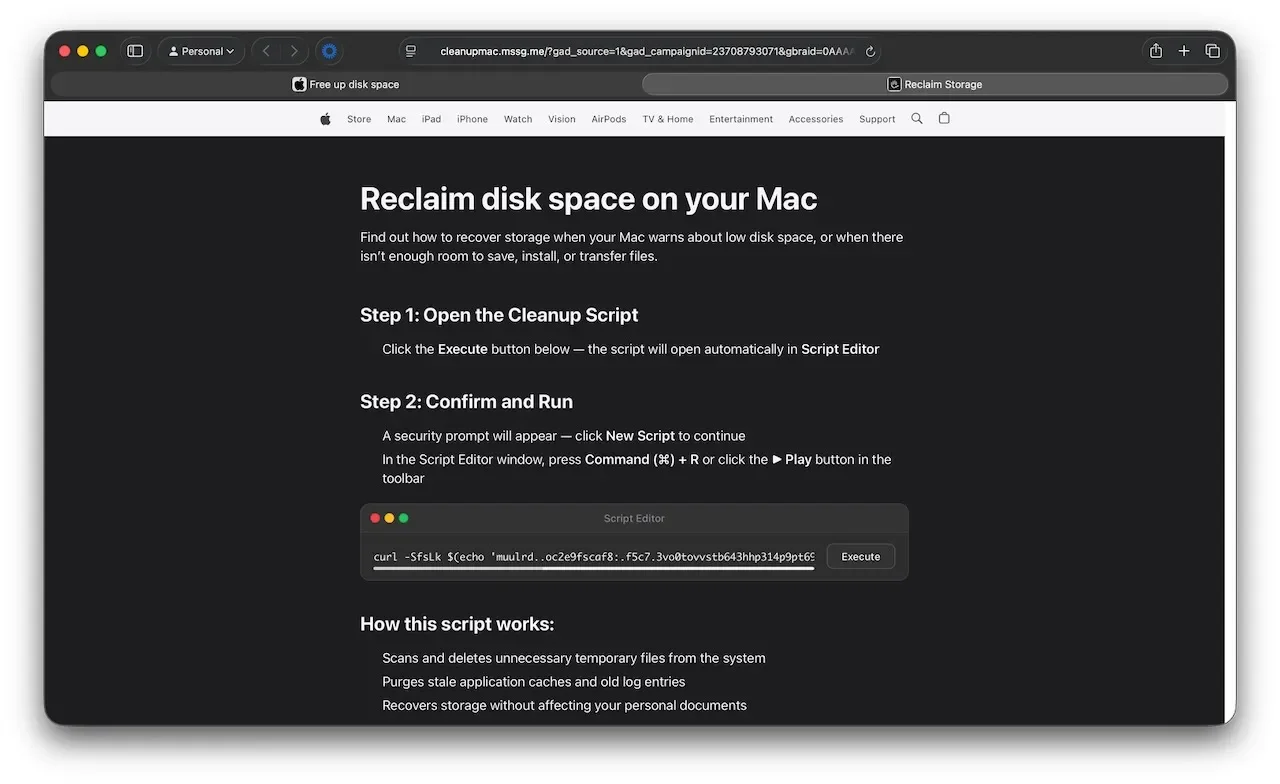

Специалисты по безопасности из Jamf обнаружили новую атаку в стиле ClickFix, нацеленную на пользователей Mac. Злоумышленники используют поддельную веб-страницу в стиле Apple, предлагающую инструкции по «освобождению места на диске вашего Mac».

Вредоносная веб-страница (Источник: Jamf)

ClickFix для всех

ClickFix — это метод социальной инженерии, который обманом заставляет жертв выполнять вредоносные команды на своём компьютере. Обычно злоумышленники притворяются, что эти команды необходимы для устранения неполадок или проведения планового обслуживания.

Изначально эта техника была нацелена на пользователей Windows, но со временем под удар попали и пользователи macOS и Linux.

«Долгое время стандартным подходом для техник ClickFix в macOS было убеждение пользователей скопировать и вставить вредоносные команды в Терминал под предлогом устранения неполадок или обслуживания системы. Apple напрямую атаковала эту методику в macOS 26.4, представив функцию безопасности, которая проверяет команды, вставленные в Терминал, перед их выполнением», — отметили исследователи Jamf.

По этой причине злоумышленники переключились на использование рабочего процесса, запускаемого через браузер, для открытия Редактора сценариев — редактора кода для языков AppleScript и Javascript for Automation. (И Терминал, и Редактор сценариев установлены в macOS по умолчанию.)

Приманка и конечный результат

С точки зрения жертвы атака выглядит следующим образом:

- Они посещают вредоносную страницу и следуют инструкциям.

- Нажимают предоставленную кнопку «Выполнить».

- Страница показывает запрос с просьбой разрешить веб-сайту открыть Редактор сценариев.

- Редактор сценариев открывается и уже содержит предустановленный скрипт злоумышленников.

- В зависимости от используемой версии macOS они могут увидеть или не увидеть дополнительное предупреждение о запуске скрипта.

- Если они проигнорируют предупреждение и разрешат сохранение и выполнение скрипта на диске, скрипт скрытно загрузит и запустит вариант Atomic Stealer (также известный как AMOS).

Atomic Stealer — это продукт по подписке, который продаётся преступникам для последующего развёртывания по их усмотрению. Он способен собирать системную информацию, похищать данные, хранящиеся в Keychain (встроенной системе управления паролями Apple), данные автозаполнения, пароли, файлы cookie, информацию о кредитных картах из браузеров, криптовалютные кошельки и многое другое.

Исследователи Jamf поделились индикаторами компрометации, связанными с этой кампанией по распространению вредоносного ПО.

Подпишитесь на нашу рассылку экстренных новостей, чтобы всегда быть в курсе последних утечек данных, уязвимостей и киберугроз. Оформите подписку здесь!