Разрыв сокращается: ваша система обновлений к этому не готова

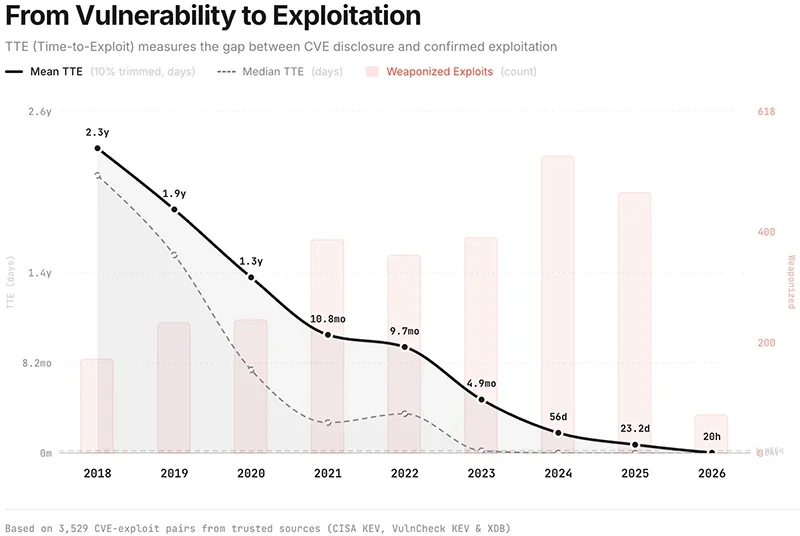

Альянс по безопасности облачных технологий опубликовал доклад о том, что он называет переломным моментом в ландшафте угроз: время между обнаружением уязвимости и появлением рабочего эксплойта стремительно сокращается.

Доклад сосредоточен на системе Claude Mythos от Anthropic, которая автономно обнаружила тысячи уязвимостей нулевого дня в основных операционных системах и браузерах, сгенерировала рабочие эксплойты без участия человека и показала высокий процент успеха при внутреннем тестировании.

Асимметрия между атакой и защитой

Структурная проблема заключается в асимметрии. Искусственный интеллект снижает стоимость и требуемый уровень навыков для поиска и использования уязвимостей. Защитники по-прежнему оперируют циклами исправлений, моделями рисков и системами обнаружения, созданными для угроз, развивающихся со скоростью человека. Эти системы не были рассчитаны на среду, где среднее время до создания эксплойта, согласно данным Zero Day Clock Сергея Эппа, теперь составляет менее 20 часов.

В настоящее время среднее время до создания эксплойта составляет менее 20 часов (Источник: Zero Day Clock)

Возможности наступательного ИИ стремительно растут с середины 2025 года. В июне того года автономная система XBOW возглавила рейтинг HackerOne в США. В августе система Big Sleep от Google обнаружила 20 реальных уязвимостей нулевого дня в проектах с открытым исходным кодом. В ноябре Anthropic сообщила, что китайская группа, поддерживаемая государством, использовала Claude Code для проведения полных цепочек атак примерно на 30 глобальных целей. К февралю 2026 года Anthropic сообщила о более чем 500 уязвимостях высокой степени серьезности в программном обеспечении с открытым исходным кодом с использованием Claude Opus 4.6. Система AISLE обнаружила 12 уязвимостей нулевого дня в OpenSSL за тот же период, включая уязвимость с рейтингом CVSS 9.8, датируемую 1998 годом.

Рекомендации для директоров по информационной безопасности

Приоритетные действия распределены по горизонтам: немедленные, 45-дневные и 90-дневные. Они включают внедрение проверки безопасности на основе больших языковых моделей в конвейеры CI/CD, формализацию использования агентов ИИ во всех функциях безопасности, подготовку к всплеску одновременных обновлений и пересмотр моделей рисков, основанных на предположениях об эксплойтах, сделанных до эры ИИ.

Внедрение агентов ИИ рассматривается как операционная необходимость. Факультативные программы не преодолели культурного сопротивления, а команды, работающие без агентов, не могут соответствовать скорости атак, усиленных искусственным интеллектом.

Рич Могулл, главный аналитик Альянса безопасности облачных технологий и один из авторов брифинга, прокомментировал сопротивление, с которым столкнутся организации: «Одна из ключевых проблем — отсутствие ясности и чёткого направления. Для успеха крайне желательно иметь утверждённых поставщиков и сценарии использования, корпоративные подписки (для управления и контроля затрат), а затем обеспечить обучение тому, как и где их применять».

Могулл сообщил Help Net Security, что скептицизм среди специалистов часто проистекает из раннего негативного опыта с менее совершенными моделями, и что наглядная демонстрация эффективнее любых споров.

Отвечая на вопрос о бюджете и штате, Фил Венейблс, партнёр Ballistic Ventures и бывший директор по информационной безопасности Google Cloud, указал на необходимость системных улучшений во всём жизненном цикле разработки программного обеспечения и инфраструктуры:

«Командам директоров по информационной безопасности, но что важнее — командам инфраструктуры, разработки и другим, потребуется усовершенствовать свои инструменты управления программным обеспечением и ИТ, чтобы реагировать на потребность в более быстром устранении уязвимостей».

Венейблс охарактеризовал текущий период как стимул для долгосрочных изменений, которые организации и так имели коммерческие причины осуществить. «В среднесрочной и долгосрочной перспективе это подчёркивает необходимость поддерживать окружение в постоянно актуальном состоянии — то, что организациям требуется по множеству других коммерческих причин».

Могулл описал риск бездействия в историческом контексте: «У нас есть примеры крупных циклов исправлений, которые напрягали наши возможности реагирования. Это включает уязвимость Каминского в DNS много лет назад или недавний Log4j, а также несколько других. Стеклянное крыло, вероятно, означает, что мы можем столкнуться с несколькими событиями уровня Log4j каждый месяц. Возможно, несколькими в неделю — мы пока просто не знаем».

Выгорание как операционный риск

Ожидаемый в ближайшее время объём раскрываемых уязвимостей превзойдёт всё, с чем когда-либо сталкивались команды безопасности. Рекомендация заключается в запросе дополнительного штата и бюджета на резервные мощности до внедрения автоматизации, а также в рассмотрении устойчивости персонала как стратегического приоритета, равного по важности техническим средствам контроля.

Команды безопасности одновременно поглощают возросший поток уязвимостей, больше кода, выпускаемого с помощью ИИ-разработки, и расширяющуюся поверхность атаки. Выгорание и текучесть кадров представляют собой прямой операционный риск, поскольку экспертиза, необходимая для навигации в этот период, дефицитна и требует многих лет для формирования.

Базовые средства контроля по-прежнему важны

Устоявшиеся практики безопасности остаются высокоприоритетными действиями наряду с инструментами ИИ. Сегментация сети, фильтрация исходящего трафика, устойчивая к фишингу многофакторная аутентификация, управление идентификацией и доступом, а также управление исправлениями для известных уязвимостей — всё это повышает стоимость атаки для злоумышленника. В частности, фильтрация исходящего трафика блокировала каждую публичную эксплойтацию уязвимости Log4j.

В долгосрочной перспективе в обзоре предлагается создать выделенную функцию управления уязвимостями, построенную по модели практик DevOps, укомплектованную персоналом и автоматизированную для непрерывного автономного обнаружения и устранения уязвимостей во всем программном обеспечении организации.

Руководство: Моделирование нарушений и атак, а также автоматизированное тестирование на проникновение