Инструмент Sage с открытым кодом создаёт защитный барьер между ИИ-агентами и операционной системой

Автономные ИИ-агенты, работающие на рабочих станциях разработчиков, выполняют команды оболочки, загружают URL-адреса и записывают файлы практически без проверки своих действий. Проект с открытым исходным кодом Sage внедряет слой перехвата между агентом ИИ и этими операциями, проверяя каждое действие перед его выполнением.

Проект применяет термин «Обнаружение и реагирование на агентов» (ADR) к этому классу инструментов. Название является намеренной параллелью с категорией обнаружения и реагирования на конечных точках (EDR), которая стала стандартом в корпоративной безопасности более десяти лет назад.

Что делает Sage

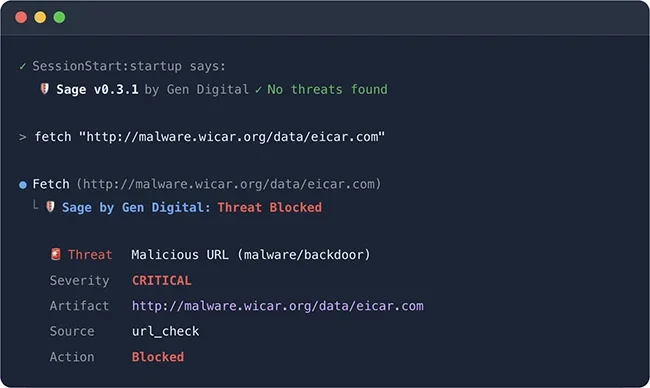

Sage работает через встроенные системы перехвата платформ агентов, которые он поддерживает. Он перехватывает вызовы инструментов, включая команды Bash, загрузку URL-адресов и запись файлов, в Claude Code, Cursor/VS Code и OpenClaw.

Каждое перехваченное действие проходит через несколько уровней обнаружения. Проверка репутации URL-адресов использует облачное обнаружение вредоносного ПО, фишинга и мошенничества. Локальные эвристики применяют определения угроз на основе YAML для выявления опасных паттернов. Проверки цепочки поставок пакетов охватывают существование в реестре, репутацию файлов и анализ давности для пакетов npm и PyPI. Сканирование плагинов запускается в начале сеанса и проверяет другие установленные плагины на наличие угроз.

Модель конфиденциальности сохраняет большую часть данных на локальной машине. Sage отправляет хэши URL-адресов и хэши пакетов в API репутации Gen Digital. Содержимое файлов, команды и исходный код остаются локальными. Обе службы можно отключить для полностью автономной работы.

Данные об угрозах, лежащие в основе

Выпуск инструмента связан с исследованием Gen Threat Labs, которое провело оценку открытой инфраструктуры ИИ-агентов. Gen Threat Labs обнаружила более 18 000 экземпляров OpenClaw, в настоящее время доступных из интернета и открытых для атак, а также почти 15% наблюдаемых навыков, содержащих вредоносные инструкции.

Сигги Стефниссон, технический директор по кибербезопасности Gen, описал ситуацию как сдвиг, при котором сбои безопасности больше не сводятся к одному неверному клику, а доверенные ИИ-ассистенты незаметно превращаются в постоянные внутренние угрозы.

Установка и доступ

Для Claude Code Sage устанавливается как плагин непосредственно из репозитория GitHub и требует Node.js версии 18 или выше. Для пользователей Cursor доступен пакет расширения VS Code. Пакет npm, @gendigital/sage-openclaw, предназначен для установки в OpenClaw.

Обязательно к прочтению:

- 40 инструментов с открытым исходным кодом, которые меняют подход команд безопасности к защите стека

- Время и стоимость сканирования прошивок, а также где команды запускают EMBA

Подпишитесь на ежемесячную рассылку Help Net Security без рекламы, чтобы быть в курсе самых важных инструментов кибербезопасности с открытым исходным кодом. Подписаться можно здесь!