Системы вознаграждений за баги не работают: лучшие эксперты уходят

Проекты по тестированию на проникновение организуются как плановые контракты с четко определенными границами, установленными временными рамками и прямыми каналами связи с командами заказчика. В Отчете о профиле специалистов по пентесту за 2026 год от Cobalt отмечается растущее предпочтение моделям тестирования на проникновение как услуге (PTaaS) и контрактного тестирования.

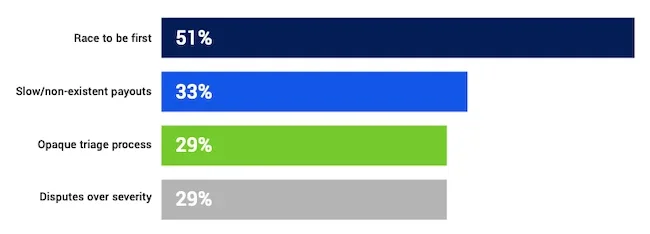

Причины недовольства специалистов по тестированию программами Bug Bounty (Источник: Cobalt)

Многие участники предпочитают контрактное тестирование открытым программам вознаграждений за уязвимости и ставят во главу угла предсказуемый профессиональный доход, привязанный к гарантированным проектам. Для значительной доли этой группы пентестинг является основной профессией. Большинство участников обладают многолетним практическим опытом и описывают карьерные цели, сфокусированные на практической работе и поддержании технических стандартов.

Где тестировщики видят наилучшие результаты

Респонденты связывают контрактные проекты с более глубокими техническими исследованиями, проводимыми в согласованные сроки. Эта модель поддерживает широкие планы тестирования, скоординированную повторную проверку и обсуждение находок с внутренними командами безопасности и разработки. Специалисты, участвующие как в контрактной работе, так и в программах Bug Bounty, относят большинство своих находок высшей степени серьезности именно к структурированным проектам.

Указанные причины сосредоточены на организации процесса. Определенные границы и выделенное время на тестирование позволяют проводить расширенный анализ векторов атаки, затрагивающих несколько систем. Прямой доступ к представителям заказчика способствует уточнению деталей, проверке доказательств и валидации исправлений. Глубина тестирования и экспертиза специалиста часто упоминаются в ответах, описывающих эту работу.

«PTaaS дает нам уверенность, что наше время ценится, но настоящее преимущество — это совместный характер PTaaS, — сказал Хесус Эспиноса, ведущий специалист по пентесту Cobalt, консультант по ИТ-безопасности и охотник за уязвимостями. — В отличие от Bug Bounty, мы можем задавать клиентам вопросы в реальном времени, чтобы понять их бизнес-логику, или запрашивать определенные роли пользователей для проверки различных функций. Это профессиональная, совместная среда, где мы работаем вместе над поиском реальных уязвимостей, а не соревнуемся за легкодоступные цели».

Трудности в программах вознаграждений

Работа по программе Bug Bounty строится по иной схеме. Участники отмечают высокую конкуренцию за право первыми сообщить о простых уязвимостях в условиях большого числа исследователей. В отзывах часто упоминаются задержки выплат и неопределённость с размером вознаграждения. Повторяющейся проблемой также называют споры по результатам классификации и оценке серьёзности найденных уязвимостей.

Структура программ также формирует определённые паттерны исследований. Многие отмечают, что Bug Bounty подталкивает их к поиску большого количества типовых, неглубоких уязвимостей. Такой подход оставляет меньше пространства для исследовательского тестирования и построения сложных атакующих цепочек, требующих длительной проверки и скоординированных действий.

Опытные технические специалисты

Опрошенная группа представляет собой сложившееся техническое сообщество, состоящее в основном из профессиональных специалистов по безопасности. Участники часто сообщают о многолетнем стаже в области оценки защищённости, тестирования приложений и смежных технических дисциплинах. Нередко встречается опыт в разработке: в качестве профессиональных интересов упоминаются программирование, создание программного обеспечения и инструментов.

Описание карьерного этапа отражает профиль старших практиков с долгосрочной специализацией в области offensive security. Тестирование на проникновение остаётся основной занятостью для большинства участников, что подтверждает образ рабочей силы, сфокусированной на техническом исполнении в рамках определённых проектов.

Обнаружение серьёзных уязвимостей является рутинной частью этой работы. Участники описывают выявление ранее неизвестных недостатков во время профессиональных заданий в корпоративных средах. Некоторые сообщают об обнаружении уязвимостей нулевого дня. Другие описывают нахождение неисправленных проблем, о которых вендоры на момент обнаружения не знали.

Работа с критическими находками следует единым практикам отчётности, описанным участниками. Многие заявляют, что прекращают активную эксплуатацию и немедленно сообщают о критических проблемах через установленные каналы связи с клиентом. Другие описывают проведение дополнительного контролируемого тестирования, чтобы продемонстрировать, как несколько слабостей могут объединиться, создавая бизнес-риски в рамках согласованных правил взаимодействия.

Приоритетные направления на ближайшее время

Участники выделяют несколько областей, которые, как ожидается, привлекут внимание специалистов по безопасности в следующем году. Скрытые ИИ-системы занимают высокое место в этом списке наряду с уязвимостями, связанными с идентификацией, и новыми проблемами в криптографии. Эти области часто встречаются в средах, где новые инструменты, сложная интеграция и развивающиеся модели доверия создают сложности для тестирования.

Человеческая экспертиза остаётся центральной в ответах участников. Сложные системы описываются как требующие контекстуального понимания, оценки и скоординированной коммуникации, которые автоматизированные инструменты сами по себе не обеспечивают. Это мнение согласуется с предпочтением моделей взаимодействия, построенных вокруг постоянного сотрудничества и определённых рабочих отношений.

Контрактное тестирование пользуется сильной поддержкой среди опытных специалистов, стремящихся к постоянной технической работе и тесной интеграции с процессами безопасности клиента. Открытые программы вознаграждений продолжают служить площадкой для независимых исследований и ситуативных находок. Структурированные взаимодействия получают более широкое предпочтение по всем параметрам опроса, связанным с обнаружением уязвимостей и профессиональной стабильностью в этой группе.

Скачать: Синий отчёт 2025 раскрывает, как средства защиты работают на практике