Злоумышленники взламывают аккаунты AWS через фишинговые наборы и опечатки в доменах

Злоумышленники атакуют владельцев учетных записей AWS с помощью поддельных уведомлений о безопасности по электронной почте и перенаправляют их на высококачественную копию страницы входа в консоль управления AWS, предупредили исследователи Datadog.

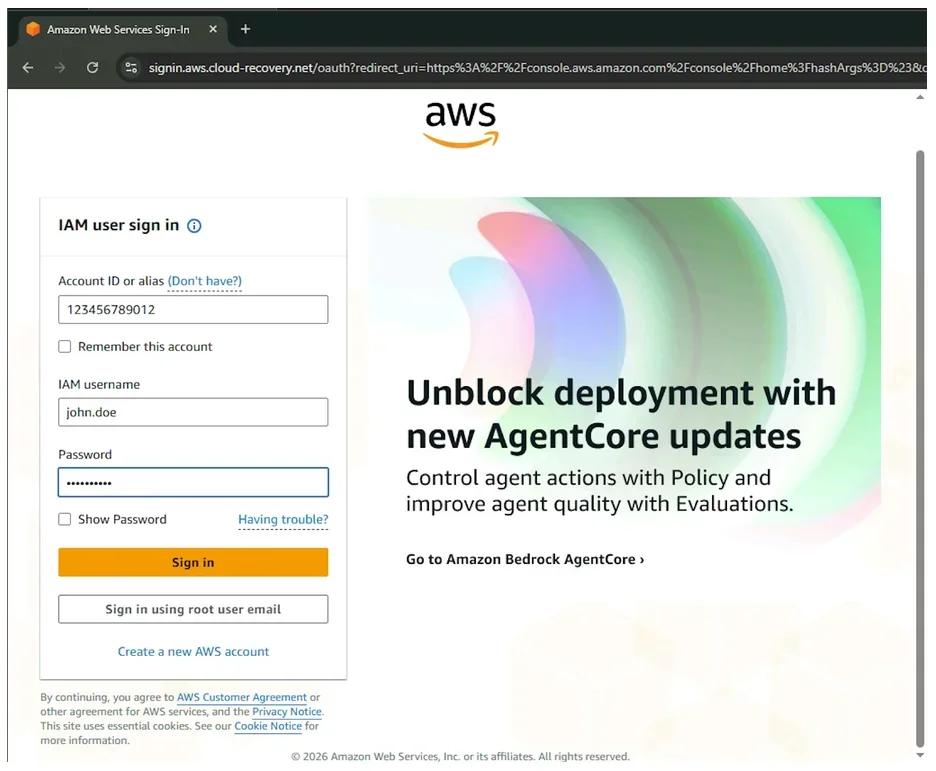

Клонированная фишинговая страница AWS (Источник: Datadog Security Labs)

Кампания продолжается с конца февраля, а возможно, и раньше. "В одном из наблюдаемых случаев оператор вошел в скомпрометированную учетную запись AWS в течение 20 минут после отправки учетных данных", — отметили исследователи.

Поддельные письма с уведомлениями безопасности AWS заманивают облачных администраторов на фишинговые страницы

Консолью управления AWS пользуются люди, которые управляют облачными ресурсами в средах Amazon Web Services или взаимодействуют с ними: облачные администраторы, команды ИТ-операций, инженеры DevOps, группы безопасности и другие.

По данным Datadog, эти пользователи стали целью поддельного "Письма безопасности организации AWS", якобы отправленного от имени noreply@security[.]aws.

Поддельное письмо с уведомлением безопасности AWS (Источник: Datadog Security Labs)

В письме сообщается о подозрительной активности в облачных средах их организации, просит получателей принять меры и направляет их на фишинговую страницу, размещенную на доменах с опечатками, которые выглядят легитимно, используя названия, похожие на сервисы AWS или внутренние облачные инструменты.

Используемая в этой кампании схема "противник посередине" (AitM) работает как живой прокси между жертвами и легитимной службой аутентификации AWS: запросы на аутентификацию в AWS передаются в реальном времени, а злоумышленник одновременно перехватывает вводимые жертвами учетные данные, токены аутентификации и, вероятно, коды многофакторной аутентификации (MFA).

"В течение 20 минут после отправки учетных данных злоумышленник вошел в консоль AWS с IP-адреса 185.209.196[.]132, узла выхода VPN Mullvad. Такая быстрая реакция предполагает либо автоматизированный конвейер проверки учетных данных, запускаемый при отправке, либо оператора, активно отслеживающего панель администратора и действующего при появлении новых перехватов", — отметили исследователи.

Если злоумышленникам удастся получить доступ к консоли AWS, потенциальное воздействие зависит от привилегий скомпрометированной учетной записи. В средах с высокими разрешениями атакующие могут просматривать конфиденциальные данные, изменять облачные ресурсы, развертывать дополнительную инфраструктуру или создавать новых пользователей управления идентификацией и доступом для сохранения присутствия.

Общий фишинговый набор для имитации AWS, M365 и Apple

Кампания полностью построена на социальной инженерии и быстро сменяемой фишинговой инфраструктуре: несколько доменов, использованных в атаке, были зарегистрированы незадолго до развёртывания, что указывает на попытки злоумышленников избежать обнаружения и блокировки.

Организациям рекомендуется отслеживать необычную активность при входе в AWS, применять строгие методы многофакторной аутентификации, такие как аппаратные ключи безопасности, и обучать пользователей распознавать фишинговые попытки, маскирующиеся под оповещения облачных сервисов.

В ходе расследования эксперты также обнаружили два дополнительных сервера с фишинговыми наборами, на которых использовалась та же самая административная панель, что и в данной кампании.

Эти серверы были связаны с недавно созданными доменами, предназначенными для имитации Microsoft 365 и Apple iCloud.

«В настоящее время эти домены не активны. Однако общая административная панель может указывать на фишинговый набор, который используется несколькими разными группами злоумышленников», — добавили исследователи.

Подпишитесь на нашу экстренную e-mail рассылку, чтобы всегда быть в курсе последних утечек данных, уязвимостей и киберугроз. Подписаться можно здесь!