HR и рекрутеры стали мишенью годовой кампании с вредоносным ПО

Кампания атак, нацеленная на отделы кадров и рекрутеров, незаметно компрометирует системы, как обнаружили исследователи Aryaka.

Избегая сред анализа и используя специализированный модуль, предназначенный для отключения антивирусного и endpoint-обнаруживающего ПО, русскоязычные злоумышленники, стоящие за этой кампанией, сумели сохранить свою активность в значительной степени незамеченной.

«В настоящее время у нас недостаточно телеметрии, чтобы определить масштабы кампании», — сообщил Help Net Security Адитья К. Суд, вице-президент по инженерии безопасности и стратегии ИИ в Aryaka.

«Однако доступные артефакты указывают на то, что активность, вероятно, тихо продолжалась более года, что может свидетельствовать о целенаправленной и низкопрофильной операции.»

ISO-файл с резюме запускает процесс заражения

Хотя атака начинается с ISO-файла на тему резюме, доставляемого через каналы рекрутинга, первоначальный вектор заражения остаётся неизвестным.

Суд сообщил нам, что, вероятно, ссылки на вложение распространялись через спам-письма, а ISO-файл загружался бы из Dropbox или аналогичного облачного хранилища.

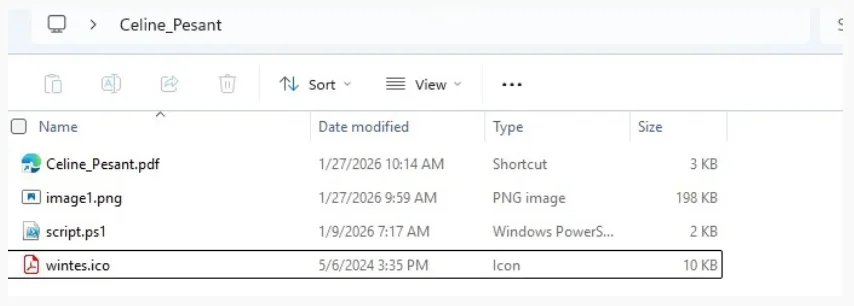

«После подключения ISO отображался как стандартный локальный диск, что делало его содержимое правдоподобным и побуждало пользователя взаимодействовать с файлом», — пояснили исследователи Aryaka в отчёте, предоставленном Help Net Security.

Содержимое ISO-файла (Источник: Aryaka)

PDF на самом деле является файлом ярлыка Windows (.lnk) со скрытым расширением и, если его запустить, активирует Командную оболочку Windows, которая затем запускает PowerShell, и в конечном итоге выполняет файл script.ps1 из смонтированного образа ISO.

Скрипт PowerShell извлекает скрытые данные из файла image1.png и использует их для «создания» и выполнения другого PS-скрипта в памяти. Этот скрипт загружает файл с именем SumatraPDF.zip с доменов злоумышленников (таких как «resumebuilders.us» и «thresumebuilder.com») и извлекает его во временный каталог.

Внутри этого архива находятся два файла: SumatraPDF.exe и DWrite.dll. Первый загружает второй через DLL sideloading, а PS-скрипт пытается запустить исполняемый файл, используя несколько методов выполнения.

Скрытность превыше всего

Вредоносная библиотека DWrite.dll начинает сбор базовой информации о системе и устанавливает связь с управляющим сервером, который приказывает ей запустить серию проверок на наличие признаков виртуальных машин, отладчиков, песочниц, инструментов анализа и эмулированных сред. При обнаружении любого из этих признаков выполнение прекращается.

Оно также будет остановлено, если будет определено, что целевая машина находится в России или стране СНГ.

«Для дальнейшего снижения заметности для защитных систем модифицируются ключи реестра политики Windows Defender SpyNet, чтобы отключить облачную защиту и автоматическую отправку образцов», — пояснили исследователи.

«Кроме того, запрашивается значение реестра HypervisorEnforcedCodeIntegrity, чтобы определить, включена ли целостность памяти, что может повлиять на последующие компоненты, зависящие от функциональности драйверов.»

Запускаются дополнительные действия, чтобы скрыть «шум», создаваемый выполнением этой полезной нагрузки.

Наконец, после загрузки дополнительных модулей с управляющего сервера они запускаются с использованием техники подмены процесса.

Новый убийца EDR

Исследователям удалось выявить дополнительную инфраструктуру, связанную с этой угрозой, которая показала, что злоумышленники также используют DWrite.dll для загрузки ранее не документированного инструмента нейтрализации EDR под названием BlackSanta.

BlackSanta загружает уязвимые драйверы режима ядра, такие как RogueKiller Antirootkit (v3.1.0) и IObitUnlocker.sys (v1.2.0.1), что позволяет ему получать доступ к системной памяти и процессам и манипулировать ими.

«Вместо того чтобы быть простой вспомогательной нагрузкой, BlackSanta действует как специализированный модуль нейтрализации защиты, который программно идентифицирует и нарушает работу процессов защиты и мониторинга перед развертыванием следующих этапов. Нацеливаясь на механизмы защиты конечных точек, а также на агенты телеметрии и ведения журналов, он напрямую снижает генерацию предупреждений, ограничивает логирование поведения и ослабляет возможности расследования на скомпрометированных хостах», — установили исследователи.

Точный тип вредоносного ПО, доставляемого в итоге, определить не удалось, так как управляющий сервер был недоступен; однако анализ предыдущих заражений указывает на то, что вероятно развертываются модули для кражи информации.

Подпишитесь на нашу рассылку экстренных новостей, чтобы всегда быть в курсе последних утечек данных, уязвимостей и киберугроз. Оформите подписку здесь!